как взломать комп через телефон

Хакеры научились взламывать компьютеры при помощи FM-приемника в телефоне

На сегодняшний день каждый человек имеет свой персональный компьютер, который, скорее всего, подключен к Интернету с помощью проводного или беспроводного соединения, из-за которого устройство становится уязвимым для хакерских атак.

В кибербезопасности физическая изоляция компьютера, называемая «воздушным промежутком», является одним из способов его защиты от хакерских атак и вредоносных программ.

Для преодоления «воздушного промежутка» израильские инженеры из университета Бен-Гурион (Ben Gurion University) разработали технологию, которая получила название AirHopper. Данная технология была продемонстрирована на конференции по безопасности MALCON 2014, которая проходила на прошедшей неделе в Пуэрто-Рико.

Взлом компьютеров осуществляется с помощью мобильных телефонов. При этом не требуется подключение ни телефона, ни ПК к любой современной беспроводной связи, например, посредством Bluetooth, Wi-Fi или мобильной сети. Однако все же есть одна особенность – компьютер, с которого будут получать данные, должен быть заражен определенным вредоносным кодом.

Работая в паре с программой, AirHopper получает данные от излучения монитора компьютера, а также от нажатия клавиш на клавиатуре. При этом используется приемник, работающий в FM-диапазоне, сообщает tomsguide.com.

Некоторые технические детали исследовательской работы доступны на веб-сайте университета Бен-Гуриона, однако основная информация пока не разглашается. Стоит отметить, что AirHopper имеет эффективную дальность работы до 7 метров и, так как он получает радиосигналы FM, не имеет никаких проблем с преградами в виде стен.

«Большое количество мобильных телефонов в настоящее время имеют FM-приемники. С соответствующим вредоносным программным обеспечением, используя электромагнитное излучение, радиосигналы могут быть получены компьютером. Такое сочетание ПК с мобильным приемником создает потенциально скрытый канал, который не контролируется обычной аппаратурой безопасности» – говорит один из разработчиков AirHopper.

Видео, выпущенное исследователями, показывает, что компьютер и смартфоны не подключены к проводной или беспроводной сети. Один телефон находится всего в нескольких метрах от монитора, а второй – в другой комнате. Текст, набранный на компьютере, одновременно отображается на мониторе и на экранах двух телефонов.

3 шага, чтобы шпионить за чужим компьютером без его ведома

Последнее обновление: 19 мая 2021 г. Джек Робертсон

Можете ли вы шпионить за чьим-то компьютером? Да конечно. Без их ведома? Конечно.

к шпионить за другим компьютером это довольно просто, если вы используете правильный инструмент и следуете правильным шагам. В следующих разделах я расскажу об одной компьютерной шпионской программе, вы можете взять ее и выполнить шаги, чтобы взломать чей-то компьютер.

В этом случае вы легко узнаете, чем занимался этот человек, и делал ли он что-то неуместное на компьютере.

Говоря о взломе чьего-то компьютера, pcTattletale это тот, который мы никогда не должны пропускать.

История просмотра веб-сайтов, видеочатов, просмотра фильмов, прослушивания музыки, отправки / получения электронной почты, игр, набора текста и всех других действий полностью видимый к вам.

Вам просто нужно запустить панель управления pcTattletale на вашем компьютере или телефоне, чтобы проверить наблюдение в реальном времени.

Кроме того, прямое наблюдение, pcTattletale предлагает Диаграмма количества кликов особенность, которая будет записывать каждый щелчок на компьютере в один график.

Итак, если у вас нет времени проигрывать видео по крупицам, взгляните на таблицу, и вы узнаете время суток, когда человек использует компьютер. Смотрите повторы выборочно.

Кроме того, помимо щелчков записи, pcTattletale будет измерить время что человек тратит на каждую деятельность. Вы можете легко узнать, какие приложения этот человек чаще всего использует.

Обратите внимание, что pcTattletale может шпионить за несколько устройств за один раз, в том числе Android телефоны и Компьютеры для Windows (Win XP до 10).

Все это делает pcTattletale идеальным инструментом для:

Если вы хотите копнуть глубже, посетите pcTattletale Официальный здесь.

Как бесплатно шпионить за чужим компьютером без его ведома

В этом разделе я покажу вам, как использовать pcTattletale, чтобы шпионить за чьим-либо компьютером без его ведома.

Шаг 1 Зарегистрируйтесь на ПК

Чтобы использовать pcTattletale, вам необходимо создать учетную запись программы. Нажмите кнопку, чтобы подписаться на pcTattletale со своим адресом электронной почты.

Шаг 2 Загрузите pcTattletale на целевой компьютер

После входа в систему pcTattletale попросит вас выбрать целевое устройство: Windows PC, Телефон на Андроиде, or Разжечь.

Затем pcTattletale предложит вам ссылку для загрузки этого шпионского ПО. Вы можете:

Затем следуйте инструкциям на экране, чтобы завершить установку pcTattletale на целевой компьютер.

Предупреждение :

Освободи Себя сторонний антивирус на целевом компьютере может блокировать эту ссылку или ограничивать установку. Отключить антивирус на некоторое время и повторно активируйте его после завершения процесса.

Программное обеспечение будет невидимый с рабочего стола и необнаружимый большинству очистителей программного обеспечения. Компьютер и антивирус не сочтут программу вредоносной.

Таким образом, вам не нужно беспокоиться об антивирусе, который сообщит о любых проблемах программы, и человек узнает.

Шаг 3 Следите за целевым компьютером

С этого момента вы можете следить за компьютером и видеть все действия на экране, просматривая видео наблюдения на pcTattletale.

Посетите pcTattletale и щелкните Панель управления. Выберите целевой компьютер и следите за ним в режиме реального времени. Вы найдете счетчик кликов и отчет об активности под воспроизведением.

Конечная записка

Часто задаваемые вопросы

1. Что такое мониторинг платных компьютеров?

2. Является ли слежка за чьим-либо компьютером по каким-либо причинам незаконным?

При этих двух обстоятельствах шпионить за другим компьютером законно:

Другие ситуации, такие как поимка мошенника, поимка преступников, кража личной или деловой информации, как правило, являются незаконными.

Как взломать комп через телефон

Домашний компьютер — отличное и при этом наиболее уязвимое место для атаки. Взломав чужой ПК, можно не только просмотреть информацию, сохраненную в его памяти, но и узнать номера банковских и виртуальных карт, а затем снять с них все деньги. Ресурсы самого компьютера — пространство жесткого диска, скорость процессора, а также скорость соединения с интернетом помогут в нападении на другие компьютеры, находящиеся в одной сети с потенциальной жертвой. Перед тем как совершить хакерскую атаку, подумайте, что дело это противозаконное и уголовно наказуемое. Если вас это не пугает, наша статья для вас.

Взлом компьютера через Dark Comet

Dark Comet, или «Крыса, — одно из популярных средств удаленного управления компьютером. Хотя официальная разработка «Черной кометы» прекратилась еще в 2012 году, в хакерской среде можно до сих пор встретить усовершенствованные варианты проги. Работать с ней нужно следующим образом:

Скачайте и установите Dark Comet на компьютер, запустите ее. По окончании запуска откроется окно, в котором нужно выбрать команду «Dark Comet RAT» — «Server Module» — «Full Editor».

Как только программа «поймает» какого-то юзера, вы сможете начать управлять им: украдете пароли, просмотрите документы, удалите важные файлы и т.п. Те, кто любит позлорадствовать, могут отключить рабочий стол своей жертвы, сыграть ему на виртуальном пианино, отправить сообщение и т.п.

Управление чужим ПК с помощью Skype

Очень простой способ доступа к чужому ПК, который особенно пригодится в тех случаях, когда вы хотите подгадить обидевшему вас человеку. Делается это так:

После этого в своей «Сети» вы увидите папки, сохраненные на чужом ПК, и сможете мстить свой жертве: удалять документы, важные скрипты и т.п.

Как получить доступ через Google Chrome

Зайдите в интернет-магазин Google Chrome, вбейте в поле поиска «VNC Viewer for Google Chrome» и установите приложение. В открывшемся окне введите IP пользователя и выберите качество отображения рабочего стола и корневых папок.

Узнать IP вы сможете с помощью вышеприведенного способа через Skype либо воспользоваться специальными программами и сайтами:

Шпионские программы

Шпионское программное обеспечение — еще один способ проникновения к системным папкам пользователей. Зараженный вирусом компьютер будет отправлять всю информацию на ваш электронный ящик, записывать все, что его владелец вводит на клавиатуре и т.д.

Для установки шпионского ПО вы сможете использовать ActiveX-компоненты или троянские программы категории TrojanDownloader для удаленного администрирования, например, ALB или LD. Запустить сервер на удаленной машине вы сможете парой простых способов:

Как взломать телефон через компьютер: все доступные способы

Как взломать телефон через компьютер: все доступные способы

Блиц вопрос-ответ

Что такое «взлом телефона или компьютера»? Это возможность, без ведома хозяина, заходить в чужой телефон и совершать на нем какие-либо действия, от лица самого хозяина (писать, звонить, производить оплату и т.д.).

Кто такие «хакеры»? Это люди, которые пытаются удаленно на расстоянии получить несанкционированный доступ к Вашему устройству.

Какие бывают «атаки хакеров»? Они могут быть абсолютно разными, как единичными, заточенными, например, под взлом индивидуальной странички, так и крупномасштабными хакерскими атаками, взламывающие целые системы и сервера.

Чем опасен взлом? Это незаконное действие, которое может быть наказано, либо солидным денежным штрафом, либо реальным тюремным заключением.

Что такое «программа для взлома»? Это специальное приложение, которое устанавливается на устройство (это может сделать абсолютно любой человек), а после установки оно предоставит полностью всю информацию по внутренним папкам этого устройства, предоставит удаленный контроль над телефоном и будет круглосуточно информировать обо всех действиях человека на данном устройстве.

«Взлом» и «программы для взлома» — это одно и то же? Нет, это совершенно разные действия. Главное отличие взлома от программы – это сама суть. Взлом – это желание вероломно влезть вовнутрь (телефона, компа, сервера, канала и т.д.), а программа – это возможность управлять издалека и получать информацию о деятельности человека на расстоянии.

Можно ли самостоятельно взломать телефон? И да и нет. Взлом сможет осуществить только тот, у кого есть определенные знания в программировании и IT-технологиях. А вот программой для взлома телефонов сможет воспользоваться абсолютно любой человек, так как при установке не потребуются никаких специальных знаний. Просто скачал файл, установил и программа работает.

Немного об установке

Также на сайте дежурят онлайн-консультанты, которые с радостью помогут Вам разобраться и ответят на все Ваши вопросы предельно понятно.

О том, как взломать телефон при помощи программ, мы подробно описывали в статье « Топ-10 лучших программ как взломать номер телефона ». Здесь Вы сможете ознакомиться с самыми лучшими приложениями, которые легко устанавливаются и позволяют вести скрытое наблюдение, а также удаленное управление за нужным телефоном.

А сейчас мы с Вами рассмотрим каждый способ слежения отдельно и узнаем, как взломать телефон через телефон, с ноутбука, компьютера или планшета. Итак, поехали… Реально работающих 10 способов взлома телефонов.

Способ 1. Как взломать телефон через телефон

Так как телефоны могут быть на разных операционных системах, то мы разделим условно их на 2 лагеря: телефоны Андроиды и телефоны iOS.

Вариант 1. Если у Вас телефон Андроид

Чтобы взломать телефон через телефон, необходимо сделать следующие шаги:

Шаг 1. На целевой телефон (который хотите взломать) установить программу VkurSe (выбрав кнопку «Следить за этим устройством»).

Шаг 2. Взять свой телефон и туда установить мобильную версию кабинета «Клиент» (выбрав кнопку «Следить с этого устройства»).

Шаг 3. В любое удобное время заходить в мобильного Клиента и смотреть данные:

Можно выставить удобное для Вас время скачивания данных (например, только ночью в 2 часа или только по Wi-Fi).

На Вашем Андроиде мобильный клиент по желанию тоже можно скрыть, а можно оставить в списке приложений. Клиент удобен тем, что он полностью адаптирован под мобильник, не нужно каждый раз вводить логин/пароль.

Вариант 2. Если у Вас IPhone

Мобильная версия кабинета «Клиент» устанавливается только на операционную систему Андроид. Поэтому, чтобы взломать телефон через Айфон необходимо:

Шаг 1. На целевой телефон (который хотите взломать) установить программу VkurSe (как описано выше).

Шаг 2. Зайти со своего IPhone на наш сайт.

Шаг 3. В пустые окошки вести свой логин и пароль (который Вы придумаете при регистрации). Вы попадете в кабинет. Интерфейс предельно понятный и ВЫ сразу поймете что где находится.

Можно выставить удобное для Вас время скачивания данных (например, только ночью в 2 часа или только по Wi-Fi).

Теперь Вы знаете, как можно взломать телефон Андроид с Айфона. А можно ли взломать Айфон?

Да, можно. По взлому Айфона Вам поможет программа mSpy для iOS, которую нужно скачать себе на телефон и внести данные подконтрольного IPhone.

Способ 2. Как взломать телефон с ноутбука

Теперь заходите через любой браузер на сайт и вводите в пустые окна свои логин и пароль. Даже если человек с телефоном уедет в другой город или страну, Вы сможете удаленно на расстоянии взломать смартфон с ноута и видеть все, что на нем происходит. А также отправлять настройки или команды. Например, сейчас же сделать запись окружения на 30 минут. Или делать запись каждый день с 12:00 до 14:00.

Способ 3. Как взломать телефон с компьютера

Итак, мы потихоньку подошли к тому, как взломать телефон через компьютер. Изначально берем в руки нужный телефон (на 10-15 минут) и устанавливаем туда VkurSe. А так как комп, это не Андроид, то нужно будет, как и с ноутбука, просто заходить в кабинет через сайт. И ничего на свой ПК не устанавливать. Просто вводить свои данные и всё.

Кстати, пароль от кабинета можно будет менять хоть каждый день. Не записывайте его на бумажке и не храните в документах на компе. Зная логин, зайти никто никуда не сможет, а вот зная пароль – Ваши данные могут стать достоянием Ваших близких или сотрудников.

Так как взломать телефон через ПК предельно просто, то Вы можете следить сразу за 10 телефонами. К одному кабинету можно привязать 10 (!) устройств одновременно. На оплату это никак не сказывается.

Взлом телефона через компьютер еще удобен тем, на компьютере большой монитор и все данные будут буквально «перед глазами». Если Вы не сможете найти какие-нибудь данные, то смело пишите нашим консультантам. Они дежурят практически круглосуточно и всегда ответят на все Ваши вопросы сразу же в режиме реального времени.

Способ 4. Как взломать компьютер с телефона

Взлом компьютера не сильно отличается от взлома смартфона. Для этого нужно сделать:

Шаг 2. Перед установкой открыть руководство по взлому компа. И не путайте – для Android своя программа, для Windows совсем другая.

Шаг 3. Со своего телефона заходите на сайт и просматривайте всю информацию.

Можно не с телефона, а с этого же компьютера заходить и смотреть всё, что делали там за день, неделю, месяц.

Вот так можно взломать комп с телефона. Установка программы займет от силы 10 минут. Она после установки скрывается и ничем не проявляет своей активности. Кроме того, ее не нужно активировать, она автоматически начинает работать сразу же, как включается ПК.

Способ 5. Как взломать ноутбук через телефон

Взлом ноутбука это то же самое, что и взлом ПК через телефон. Поэтому установка программы для взлома ноута, ничем не отличается от установки программы для компа – это всё Windows. Установили, она скрылась, начала работать. Вы в любое время зашли со своего телефона в кабинет и просмотрели всю пересланную информацию.

Что даст взлом телефона

После того, как Вы установите на телефон прогу для взлома VkurSe и зайдете со своего ПК (телефона, планшета, ноутбука) на сайт в Ваш персональный кабинет, Вы будете поражены, насколько открытым для Вас станет взломанный телефон.

Вы сможете:

С помощью команд Вы сможете управлять взломанным телефоном со своего компьютера:

А если Вы сможете предоставить программе Root доступ, то возможности становятся поистине бесконечными. Но и без Root прав функционал настолько обширен, что взлом чужого телефона станет настоящим открытием для Вас – ведь это действительно реально и главное – доступно для любого человека. Просто скачали готовую программу – установили ее на нужный телефон – и всё.

Очень подробно о способах взлома социальных сетей на телефоне описано в статье « Узнайте как взломать пользователя любой соц.сети «.

Способ 6. Как взломать Айфон

Если Вам нужно взломать IPhone или IPad, тогда нужен такой софт, который работает на операционной системе iOS.Одной из таких слежек является программа mSpy для IPhone. Она позволит читать переписку в Интернете, слушать звонки и видеть местоположение человека. Программа на английском языке и сайт тоже. Но установка понятна и не должна вызвать проблем со стороны установщика. Предоставляется бесплатная демо-версия, во время которой можно попробовать осуществить взлом Айфона. если Вам все понравилось, тогда дальнейшую работу программы нужно будет оплатить.

Способ 7. Как дистанционно взломать телефон не имея доступа

Если Вы хотите взломать телефон Андроид, то такой возможности нет. Дистанционно на расстоянии не беря в руки аппарат можно взломать Айфон. Но, чтобы осуществить данный взлом, нужно знать всю информацию об учетной записи iCloud (настройка резервных копий на IPhone должна быть обязательна), идентификатор пользователя Apple ID и его пароль.

Способ 8. Взлом телефона Андроид с помощью Kali Linux

Сейчас мы узнаем, как взламывать Андроид через Kali Linux. Для этого Вам понадобится msfvenom – одна из самых удачных комбинаций Msfpayload и Msfencode.

Шаг 1. Запустить Kali Linux и открыть терминал.

Шаг 2. Установить ключевые библиотеки.

Эти библиотеки находятся в самом хранилище Кали и их можно скачать следующим образом: kali > apt-get > lib32stdc++6 lib32ncurses5 lib32zl

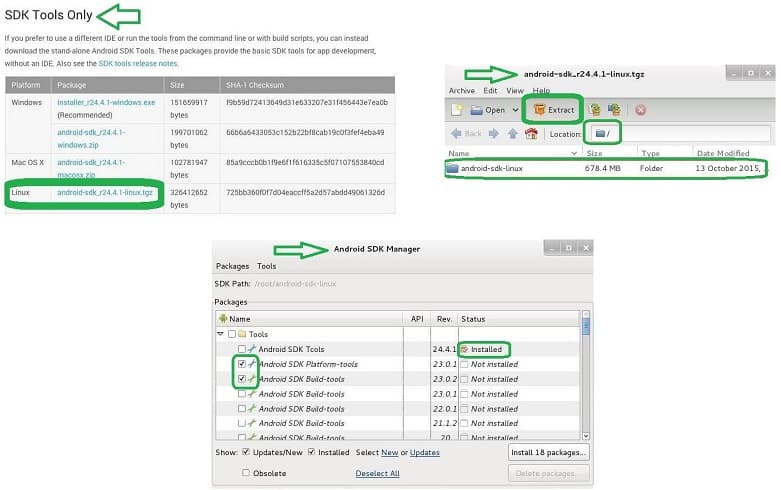

Шаг 3. Установить Android Software Developer Kit (SDK), скачав Linux kit.

Через любой браузер зайдите на их официальный сайт (никогда не скачивайте программы с неизвестных и сомнительных сервисов) и оттуда скачайте Linux kit.

Шаг 4. Извлечь загруженный файл в папку.

Шаг 5. Перейти к каталогу инструментов.

Каталог tools в каталоге Software Developer Kit находится: kali > cd/ android-pentest-framework /sdk/tools

Шаг 6. Запустить приложение для Android.

Для того, чтобы начать взлом Андроида необходимо активировать программу. Для этого нужно в строку ввести kali > /android и потом активировать из выпавшего меню все установочные файлы. После того, как Вы нажмете на «Installed», SDK загрузит Андроид в Ваш Кали.

Шаг 7. Построить Android Virtual Device Manager (AVDs).

Эти виртуальные устройства необходимо построить после того, как все пакеты из 6 шага будут загружены. Просто проходим на Device Definitions и нажимаем на Create (Создать).

Выберите и назовите (как Вам будет удобно) свои устройства, которые вы собираетесь взламывать и пропишите их в выпавшее меню. Сами настройки рекомендуем не трогать, они выставлены по умолчанию и будут работать на подавляющем большинстве Андроидов.

Шаг 8. Запустить виртуальный Андроид.

После того, как вы прописали нужные устройства (их может быть несколько), у Вас откроется AVD Name с этими устройствами. Теперь выбираем одно и нажимаем на «Start».

Необходимо набраться терпения, так как создание виртуального Андроида может занять до нескольких часов. После удачной инсталляции у Вас на рабочем столе должна появиться иконка программы Кали, которая и позволит взломать любой Android.

Шаг 9. Запустить Apache.

Шаг 10. Изменить конфигурации под Ваши телефоны с помощью текстового файла.

Перейдите к каталогу, пропишите и откройте там сам файл конфигурации.

Шаг 11. Отредактировать переменные IPADDRESS и SHELLIPADDRESS.

Теперь редактируем эти переменные и отображаем IP-адрес. Найти его в системе kali можно после того, как Вы введете слово ifconfig.

Шаг 12. Запускаем взлом телефона Андроид.

Способ 9. Взлом телефонов без доступа (на расстоянии)

Всем известно, что любой мобильный всегда ищет подключения к той связи, которая находится рядом и является более сильной в данный момент времени. Вот именно эту особенность и решили использовать хакеры для взлома мобильных. Они создали ложную башню, которая распространяет сильный источник связи. Именно к ней и подключится аппарат, который нужно хакнуть.

Другими словами, подставная вышка связи подменяет свои сильные сигналы, обычные мобильные, и перехватывает все сигналы в окрестности. Идентифицировав нужный аппарат, вышка ждет, когда тот подключится к ней и начинает взлом (прослушивание окружения, запись звонков и слежение за координатами). Таким образом она позволяет взламывать смартфоны без доступа к самим аппаратам, ничего на них не устанавливая.

Цена на такие аппараты колеблется от 1500$ до 50000. Но купить его крайне сложно. Так как, во-первых, это незаконное действие и оно преследуется законом практически во всех странах мира. Во-вторых, они не продаются в интернет-магазинах или в переходе в метро. В-третьих, производство подобных чемоданчиков-перехватчиков находится в секрете, а заказать их можно только с орденом и весомым аргументов через спецслужбы.

Способ 10. Взлом телефона с помощью разряженной батареи

Вот еще один достаточно интересный способ взлома телефона, если Вы не хотите устанавливать специальную программу VkurSe или не обладаете достаточными знаниями для полноценной хакерской атаки, но хотите быть в курсе того, что же на телефоне происходит. Но… телефон жертвы находится на графическом ключе и ВЫ бы очень хотели его разблокировать, чтобы быстренько просмотреть содержимое, пока человек купается, спит или мирно ужинает на кухне.

Шаг 1. Дождаться, когда на телефоне жертвы аккумулятор разрядиться до 15%.

Шаг 2. Как только вышло уведомление о низком заряде – никуда не нажимая просто открыть шторку телефона или «верхний» дисплей.

Шаг 3. Зажать пальцем любую кнопку и дождаться открытия режима настройки.

Шаг 4. Заходим во вкладку «Защита» и отключаем дисплей.

Всё, Вы взломали телефон и можете заходить в него. Но хотим обратить Ваше внимание на один нюанс – телефон должен быть не позднее 2015 года выпуска. В новых моделях, особенно на Андроид 9 и 10 версии эта лазейка (зайти на телефон минуя блокировку) уже прикрыта.

Еще несколько способов хакерского взлома подробно описаны в статье « Как хакеры ломают сайты – знать, чтобы защитить свой «.

Заключение

Теперь Вы знаете лучшие реально работающие способы взлома Андроида, которые доступны обычным пользователям, не имеющих специальных знаний (неспокойным родителям, ревнивым супругам, бдительным руководителям и так далее).

Если у Вас возникнут вопросы – пишите нашим онлайн-консультантам. Они ответят предельно быстро и четко.