как вычислить подменный номер

В России запустили платформу, отслеживающую подмену номеров мошенниками

«Тинькофф-банк» в партнерстве с «Мегафоном», МТС, Tele2 и «Тинькофф-мобайл» запустил платформу Tinkoff Call Defender, которая отслеживает подмену номеров мошенниками, звонящими россиянам якобы из кредитных учреждений.

Операторы мобильной связи и банки начали тестировать подобные проекты еще год назад. Тогда участие в «пилоте» приняли «Тинькофф-банк», ВТБ, «Газпромбанк», «Райффайзенбанк», МКБ, «МТС Банк», «Мегафон», МТС, Tele2 и «Вымпелком». Ожидается, что платформа поможет бороться с мошенниками, которые в последнее время заметно активизировались.

Так, за первое полугодие 2020 года ЦБ заблокировал более 9,7 тысячи мошеннических телефонных номеров, что почти в четыре раза больше, чем за аналогичный период прошлого года. Подавляющее большинство злоумышленников (80%) звонили россиянам с подменных номеров кредитных учреждений.

О жалобах на мошеннические звонки рассказали и в Сбербанке. По сравнению с 2017 годом этот показатель вырос более чем в 30 раз.

Количество мошеннических звонков гражданам России достигает 100 тысяч в сутки, телефонное мошенничество в РФ уже имеет все признаки национального бедствия, — добавили там.

Представитель «Тинькофф-банка», в свою очередь, рассказал, как работает новая платформа. Она в режиме реального времени обменивается данными между кредитными организациями и операторами мобильной связи для выявления нетипичных звонков. Если вызов был осуществлен с подменой банковского номера, система фиксирует его как сомнительный и отправляет сообщение об этом в банк. После этого кредитная организация может приостановить подозрительные операции по банковской карте.

В Сбербанке считают, что система направлена на борьбу с последствиями телефонного мошенничества. Там напомнили, что полгода назад при Минкомсвязи была создана рабочая группа по борьбе с подобным видом угроз, однако за прошедшее время она так и не показала каких-то значимых результатов. В итоге кредитным организациям приходится самим искать решение проблемы.

Генеральный директор дата-центров Oxygen Павел Кулаков считает, что платформа действительно будет эффективной, если злоумышленники подменяют банковские номера, однако в семи из десяти случаев мошенники этого не делают, а используют другие подставные номера. Идентифицировать такие звонки как мошеннические практически невозможно, сообщает «РБК».

Подмена телефонного номера как инструмент мошенников

За последнее время в России большое распространение получил новый способ мошенничества – звонки с подделкой входящего телефонного номера, один из направлений социальной инженерии. Как это используют преступники, что такое подмена номера телефона и как можно бороться с мошенничеством подобного рода следует разобраться максимально подробно. Кроме того, стоит обратить внимание на то, что в середине декабря 2019 года, стало известно, что ЦБ РФ и Министерство связи разрабатывают механизм для блокировки преступной деятельности подобного рода.

Что такое подмена номера телефона

Современные технологии, различные приложения и утилиты, позволяют осуществлять телефонные звонки анонимно, изменяя номер, отображаемый на экране мобильного телефона абонента, который получает входящий звонок. Подмена номера при звонке в основном используется мошенниками или организациями по поиску клиентов, хотя первоначально эта функция задумывалась как способ разыграть друзей.

Как подмена телефонного номера используется мошенниками?

Чаще всего подмена телефонного номера используется в мошеннических целях, хотя эта возможность создавалась для совершенно других целей.

В итоге на сегодняшний день злоумышленники используют специализированное программное обеспечение не только для звонков, но и для отправки SMS. Обычно мошенничество этой категории можно разделить на несколько основных типов:

Это только самые популярные и распространенные способы мошенничества, в которых используетя подмена номера телефона. В зависимости от того, какими инструментами пользуются злоумышленники, различаются и методы обмана доверчивых абонентов. В любом случае, чтобы не потерять денежные средства и не раскрывать данные о своей банковской карте, не следует отвечать на явно подозрительные звонки и SMS. Тем более никому нельзя сообщать личные данные, данные о банковском счете и картах, а также информацию о родственниках, даже если номер, с которого поступает телефонный звонок вам знаком. И никогда не отправляйте деньги, если просьба об этом поступила от родственника или друга в SMS-сообщении, либо другим подозрительным или нетипичным для него способом.

Подмена номера телефона — возможные инструменты

Из общедоступного программного обеспечения наибольшей популярностью пользуются различные мобильные приложения, а также компьютерные программы для создания виртуального телефонного номера, например Skype. Кроме этого свои услуги злоумышленникам предлагают различные платные сервисы и сайты. Самой популярной программой, с помощью которой осуществляется подмена телефонного номера является «Changing number», которая взымает плату за предоставление своих услуг, а также за каждую минуту звонка, соответственно выбранному тарифному плану.

В Deep Web продается различное программное обеспечение, предназначенное для профессионального «холодного обзвона клиентов», а также утилиты, с помощью которых происходит подмена телефонного номера.

В связи со сложившейся ситуацией Минкомсвязи, совместно с ЦБ РФ планирует разработать инструменты эффективной борьбы с подобными видами мошенничества, в том числе путем блокировки различных специализированных программ.

Что предлагает Минкомсвязи и Центральный Банк?

19 декабря 2019 года, глава центра по мониторингу и реагированию на преступления в кредитно-финансовой сфере, ЦБ РФ, Артем Калашников, рассказал о том, что вместе с Минкомсвязи уже разрабатываются методы эффективной борьбы с такой проблемой как подмена телефонных номеров.

Как сообщил глава отдела ЦБ, вся суть решения назревшей проблемы заключается в том, что необходимо заблокировать доступ к нормативным базам, а также осуществлять эффективный контроль операций, проводимых через сеть общего пользования, блокируя мошеннический трафик.

Специалисты ЦБ РФ и Минкомсвязи разрабатывают соответствующие технические меры, но как именно они будут реализованы, станет известно только в 2020 году.

В любом случае, необходимо помнить о том, что личные данные, информацию о банковском счете и банковских картах, а также контакты родных и близких людей, нельзя предоставлять никому, даже если это настоятельно требуют. Мошенники используют различные методы обмана и вымогания денег, поэтому позаботиться о собственной безопасности придется самостоятельно. Не следует рассчитывать на защиту со стороны правоохранительных органов и банков, так как многие способы, применяемые злоумышленниками, остаются актуальными им, даже в случае использования самых современных методов борьбы со стороны государственных органов.

Если вы все-таки попались на уловку мошенников, необходимо немедленно обратиться в ближайшее отделение полиции или подать онлайн — заявление, а также обратиться за помощью в ваш банк, с целью своевременно заблокировать доступ преступников к вашим денежным средствам.

Пожалуйста, оставляйте ваши мнения по текущей теме материала. За комментарии, дизлайки, лайки, подписки, отклики низкий вам поклон!

HackerSIM: подделка любого телефонного номера. CTF по социальной инженерии

«Народ не должен бояться своего правительства, правительство должно бояться своего народа»

«Privacy is ultimately more important than our fear of bad things happening, like terrorism.»

Уверены ли вы, что вам звонит тот, за кого себя выдает? Даже если высвечивается знакомый номер.

Недавно я обзавелся «хакерской симкой всевластия». Которая помимо лютой анонимности имеет фичу — подделка номера. Расскажу как это происходит.

Чак на своем телефоне, куда вставлена HackerSIM, набирает команду *150*НомерАлисы# и через секунду получает подтверждение, что номер успешно «подделан». Затем Чак звонит со своего телефона Бобу. Телефон Боба принимает вызов, и на нем высвечивается, что ему звонит… Алиса. Profit.

Далее события разворачиваются в зависимости от социнженерного (или чревовещательного) таланта Чака.

Я начал разыгрывать своих хороших знакомых.

«Да ты просто взял его трубку и звонишь мне с его телефона», могли бы сказать жертвы розыгрыша, но я выбирал такие номера для подделки, которые исключают такую возможность, например, подделывал тех людей, которые сейчас в другой стране. Реакция происходит по классической схеме: отрицание, гнев, торг, смирение и «где взял, хочу себе такую же».

Мы имеем большую дыру в системе коммуникации на основе телефонной связи. А многие (даже матерые пранкеры) не знают про технологию подделки номера. Симки всевластия уже в свободной продаже, а мир к этому еще не готов, поэтому. Есть баг в мозгу — доверять входящему звонку со знакомого номера. Вроде даже есть сервисы с идентификацией по номеру телефона.

Мемберы хакспейса мне намекнули, что теперь они знают кого бить, если их кто-то разыграет по телефону, на это я ответил, мол этих симок по Москве уже сотни. Они уже есть у самых продвинутых пентестеров, которые проверяют security awareness в крупных организациях на устойчивость к социнженерным атакам.

Могу продемонстрировать вам пару звонков. Всем не позвоню, ибо дороговато, но на 15-20 звонков меня хватит.

Присылайте мне свой номер, и номер, с которого мне позвонить (подделать). Приоритет хабрачитателям с положительной кармой. (Если у вас нет аккаунта, но вам очень хочется, пишите на почту, попробуем договориться).

CTF по социальной инженерии

Цель: провести экспресс-аудит безопасности телефонной коммуникации и выявить основные угрозы и векторы атак (в т.ч. и социльно-инженерных), выявить потенциально возможный ущерб и просто попить пивка с интересными людьми.

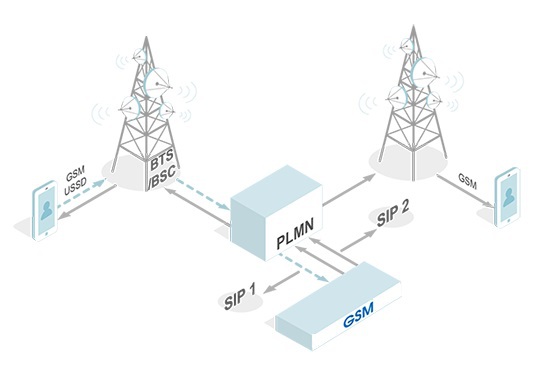

Технология работы HackerSIM и подделки номера

Процедура регистрации телефона в сети и выбора соты

После каждого включения телефона происходит процедура выбора сети и регистрация абонента в этой сети.

После включения телефона с обычной SIM-картой, производится сканирование частот и выбор соты с наивысшим уровнем сигнала. HackerSIM работает только с сотой уровень сигнала, которой является второй по своему значению. Данный алгоритм обеспечивает защиту от комплексов перехвата.

После процедуры синхронизации происходит идентификация оборудования и аутентификация абонента в сети. Обычная SIM-карта производит процедуру аутентификации в сети оператора согласно Алгоритму А3. Данный протокол производит вычисление ключа SRES, который позволяет завершить процедуру аутентификации. Для вычисления ключа SRES в алгоритме А3 используются параметр IMSI и Ki. В обычной SIM-карта параметр IMSI вшит в SIM-карту и он не меняется. В HackerSIM несколько профилей со своими парами IMSI + Ki.

Шифрование в сети GSM

Шифрование сессии обеспечивает алгоритм шифрования А5, который использует в своих вычислениях Кс (сессионный ключ). Кс в свою очередь вычисляется алгоритмом А8, который использует параметры Ki и RAND. В обычной SIM-карте параметр Ki является неизменным, как и IMSI. HackerSIM использует несколько профилей со своими парами IMSI+Ki. Чтобы понизить уровень шифрования A5/1 до A5/2 или A5/0, оператор со своей стороны или комплекс перехвата отправляет служебную команду на номер мобильного абонента MSISDN. У обычной SIM-карты мобильный номер MSISDN привязан к конкретной паре IMSI+Ki и хранится у оператора эмитента. HackerSIM не принадлежит ни одному из операторов и не имеет жёстко привязанного MSISDN, так как имеет несколько профилей.

Даже если HackerSIM попадает в зону подсистемы базовых станций BSS и команда о снятии шифрования производится по средствам широковещательного сообщения Paging Request, он не сможет выполнить данную команду, так как данный исполнительный механизм в алгоритме HackerSIM отсутствует.

Абонент обычной SIM-карты после набора номер нажимает кнопку вызова. В этот момент телефон посредством высокоскоростного канала управления FACCH отправляет сигнал ALERT на BSS (подсистему базовых станций), а оттуда на MSC (центр коммутации). Далее коммутатор отправляет сообщение Address Complete на вызывающего абонента. Абонент, сделавший вызов, слышит гудки, а второй абонент звонок вызова. Зная мобильный номер абонента А или Б (MSIDIN) можно получить от биллинга оператора все детали звонка и саму сессию. Так же можно перехватить эту сессию по воздуху посредством комплекса перехвата. Абонент HackerSIM, после набора номера нажимает кнопку вызов. В этот момент происходит сброс вызова. Одновременно по сигнальному каналу отправляется команда в зашифрованном виде на серверную АТС (автоматическую телефонную станцию) HackerSIM.

АТС через ОКС№7 (SS7) запрашивает у VLR (визитный регистр) для того, чтобы для данной SIM-карты и для данного звонка выделить временный номер MSRN (Mobile Station Roaming Number). Как только оператор выделил нашей SIM-карте MSRN, АТС начинает процедуру звонка на этот MSRN. В этот момент происходит вызов на HackerSIM. После того, как абонент HackerSIM поднял трубку, открывается первое плечо. Далее АТС начинает процедуру дозвона второму абоненту. После того, как второй абонент поднимает трубку, открывается второе плечо (технология Call Back). При данной логике совершения звонка невозможно получить информацию с биллинга оператора так, как не известно, на каком операторе зарегистрирована в данный момент карта HackerSIM, нет публичного идентификатора MSISDN, по которому можно было бы получить IMSI, Ki и IMEI. Даже если абонент Б находится на контроле, не возможно понять с кем был разговор. Так как сессия состоит из двух плеч, в разрыве которой стоит серверная АТС. Таким образом, невозможно определить круг Вашего общения.

Звонок на обычную SIM-карту происходит согласно стандартным процедурам. После выполнения процедуры вызова и назначении TMSI (временного идентификатора мобильной станции) в зоне действия VLR, происходит приземление трафика, и сессия считается установленной. При этом биллинг оператора фиксирует с какого устройства инициирован звонок, место положение принимающего устройства в момент сессии (локация), длительность разговора и т.д. Звонок на HackerSIM осуществляется следующим образом. К HackerSIM присваивается виртуальный номер DID, который принимая звонок из сети, преобразовывает его в SIP протокол и маршрутизирует его на АТС. В свою очередь АТС определяет конкретного абонента, которому присвоен данный DID запускает процедуру вызова, описанную выше. Таким образом, невозможно определить местоположение HackerSIM взаимосвязи между обоими абонентами, так как в разрыве всегда находится АТС.

А теперь представьте себе, что подобный звонок будет именно с телефона того, чей голос имитируют мошенники. Насколько это повышает уровень достоверности? Очень сильно повышает, не правда ли?

Некоторое время назад мне стали попадаться статьи об универсальных симкартах, позволяющих имитировать звонок с любого номера телефона. Вот, например, статья на «Хабре» «HackedSim. Звонок с любого номера — вымысел или реальность?», в которой рассматриваются чисто технические особенности реализации подобной карты и объясняется, почему подмена возможна и почему операторы позволяет такое делать.

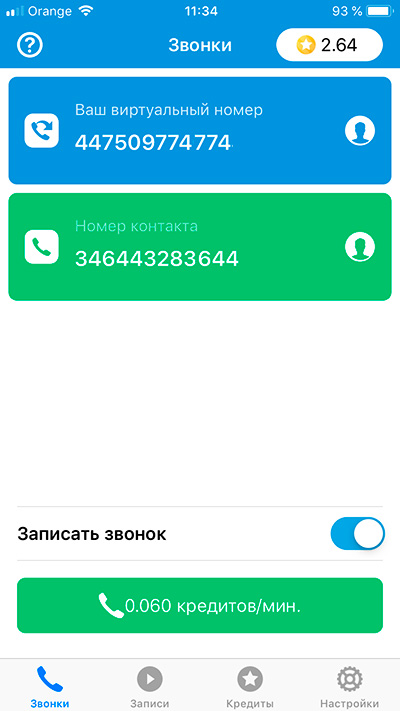

Но есть способы еще проще! Зайдите, например, в iTunes и наберите там «Changing number» или по-русски «Подмена номера». Вы тут же получите ссылку, например, на вот эту программу и на пару десятков аналогов. Замечу, это iTunes! Не какой-нибудь Darknet! Совершенно легально размещенные утилиты.

Что делает данная программа? Цитирую анонс.

Также я пробовал пару SIP-сервисов, где нужно звонить через браузер, это тоже все работает. (Собственно, подобные программы тот же SIP-протокол и используют.)

3. Подстановку номера можно сделать только при звонке, SMS от чужого номера таким способом подделать, насколько я понял, нельзя. Но есть другие способы, с помощью которых SMS также можно отправить от произвольного номера.

Вот такие дела. Вы это должны знать и понимать, вы должны об этом рассказать своим родственникам и друзьям (особенно пожилым родственникам, которых мошенникам развести проще всего).

Подменный номер

Подменный номер — это бесплатная услуга, которая помогает защитить ваш номер телефона от нежелательных звонков и сообщений, а также отслеживать звонки по объявлениям на сервисе. Заказчики видят в вашем профиле подменный номер, но все звонки перенаправляются на ваш реальный телефон.

Как работает подмена номера

Подменный номер выдается в зависимости от количества звонков в неделю по объявлениям на Услугах. Он подключается автоматически. Если за две недели на подменный номер ни разу не позвонили, номер деактивируется.

Все разговоры по подменным номерам записываются. Информация из разговоров может использоваться Яндекс.Услугами для того, чтобы улучшать сервис, контролировать качество услуг, которые оказывают исполнители, и рассматривать жалобы заказчиков и исполнителей.

В дальнейшем по звонкам на подменный номер будет предоставляться статистика, а информация об успешных звонках поможет бороться с нечестными отзывами.

Как выбрать, заменить или отключить подменный номер

Подменный номер выбирается автоматически из базы свободных номеров и подключается в зависимости от количества звонков по вашим объявлениям. Самостоятельно выбрать номер, заменить или отключить его нельзя.

Где посмотреть подменный номер

Как проверить работоспособность номера

Позвоните на подменный номер с любого другого телефона. Звонок будет переадресован на ваш реальный номер. Не используйте для проверки тот же самый телефон, на котором работает подмена — в таком случае номер будет занят и вы не сможете дозвониться.