как установить вирус на телефон

SMS-вирус под ОС Android или «Привет 🙂 Тебе фото…»

*Оригинальная картинка, наглым образом вытащеная из ресурсов apk

[прим. apk — расширение файла установки приложения на ОС андроид]

Вступление

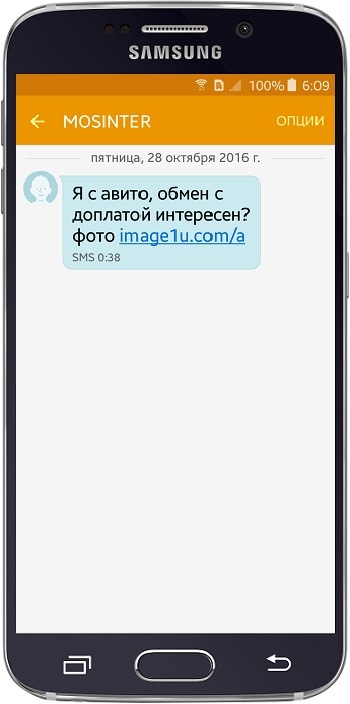

привет [смайлик] тебе фото https:// m**o*an.ru/oujr/380688086*6*

1. Подготовка

Поверхностно поискав в интернете информацию, было установлено, что ссылка в смс сообщении является ничем иным, как адресом на загрузку apk файла. А apk файл — вирусом «Trojan.SMSSend», заражающий мобильные устройства под управлением ОС Android. Главные задачи данного «зловреда» — перехватывать управление устройством и использовать его в своих целях: блокировка исходящих вызовов, отправка сообщений «с приветом» и другие мелкие пакости.

Перейдя по ссылке из браузера я благополучно получил ответ «403 Forbidden».

Понятно, значит, стоит фильтр по браузеру. Что ж, буду проверять «на кошках», как говорится.

Недолго думая, решил «положить на алтарь науки» свой планшет Samsung Galaxy Tab 2. Сделав бэкап, со спокойной совестью нажал на кнопку «Общий сброс». На всякий случай убедился, что на sim-карте нет денег и приступил к установке.

2. Установка

Захожу в настройки, в пункте меню «Неизвестные устройства», убираю галочку «Разрешить установку приложений из других источников, кроме Play Маркет».

Перейдя по ссылке из смс-сообщения, получил предупреждение браузера, следующего характера:

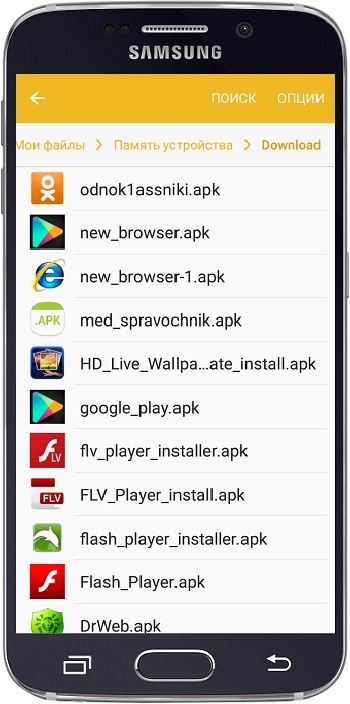

Соглашаюсь и нажимаю кнопку «Продолжить». Скачалось приложение F0T0_ALB0M.apk:

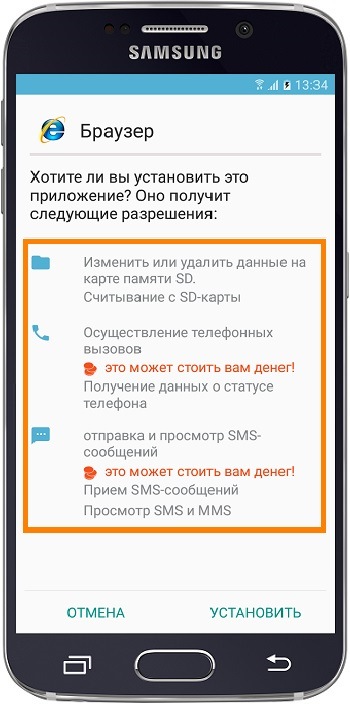

Устанавливаю. Ужасаюсь количеством permission (разрешений). Операционная система любезно предупреждает:

Это приложение может нанести вред устройству

Но я же не ищу легких путей, поэтому, «скрепя сердце», ставлю галочку «Я понимаю, что это приложение может нанести вред».

Когда приложение запрашивает права администратора, понимаю, что это последний этап. Нажимаю «Отмена», но диалог появляется снова. Эх, была не была, буду идти до конца, и нажимаю «Включить».

3. Вирус-приложение

Само приложение состоит из одной активити-картинки с обреченным котенком. Наверное таким образом разработчик пытался пошутить.

В этом месте, я немного забегу вперед (см. п.6) и приведу, код AndroidManifest.xml для лучшего понимания статьи.

В диспетчере приложений наш «зловред» гордо именуется «Google Play».

4. Удаление?

Благополучно заразив устройство, перехожу к фазе лечения. Сначала пробую удалить приложение. Захожу в «Диспетчер приложений» и вижу, что все кнопки заблокированы.

Понятно, значит, у приложения имеются права администратора и так просто удалить его не получится. Не беда, сейчас я их уберу. Захожу в пункт меню «Безопасность»->«Администраторы устройства» и убираю галочку напротив приложения.

Но, нет, не тут то было. Устройство благополучно переходит в настройки управления WiFi и зависает. Пришлось «прибивать» окно настроек.

Дальше хотелось решить вопрос «на корню», так сказать, и воспользоваться общим сбросом системы. Ну да, легко мне выбирать такой вариант — мои личные данные в бэкапе хранятся.

А как же обычные пользователи? У которых «внезапно» любимый телефон заразился вирусом. Они ведь даже исходящего вызова знакомому «тыжпрограммисту» не сделают. В общем, читерство это, не буду так делать.

Итог: штатными средствами нейтрализовать угрозу не удалось. Подключаем «тяжелую артиллерию».

5. Dr Web против вируса

Памятуя про хорошую лечащую утилиту «Dr.Web CureIt!», решил бороться с зловредом с помощью аналога под Android. Захожу на официальный сайт и качаю бесплатную версию антивирусника «Dr.Web для Android Light 9».

Устанавливаю, по WiFi обновляю сигнатуры.

Запускаю быструю проверку ― ничего.

Запускаю полную проверку ― тоже ничего.

Я разочарован! Печально вздохнув, удаляю антивирусник.

UPD от 6.09.14. На данный момент антивирусник успешно опознает данный зловред под детектом Android.SmsBot.origin.165. Алгоритм удаления такой же, как и при использовании Avast (см. ниже).

5. Avast против вируса

Скачиваю и устанавливаю версию «Avast-Mobile-Security-v3-0-7700».

При старте запускается экспресс-сканирование, которое никаких вирусов в системе не находит.

Ну и ладно, мозг подсказал очередную идею: вот есть какой-то пункт меню «Управление приложениями», а что если…

Да, действительно загрузился список приложений в системе.

Пункта «Удалить» нет. Поэтому, пробую остановить приложение. Остановилось.

Жду 2-3 секунды, приложение снова в работе.

Ладно, попробую с другой стороны. Запускаю принудительную проверку системы. О_о, обнаружено вредоносное ПО. Нажимаю «Устранить все» [прим. как-то это звучит в духе Дарта Вейдера или Далеков]. Avast сообщает, что удалить приложение не может, а нужно сначала отобрать права администратора у приложения. Появляется системный диалог:

Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены

И сразу же, поверх этого диалогового окна открывается «злополучное» окно настроек wi-fi. Нажимаю «Возврат», снова открываются настройки. Хорошо, хоть окно настроек не зависает.

Опять на тропу читерства меня толкают. Будем искать другое решение…

6. Реверс-инжиниринг

Посмотрим в исходный код приложения, благо на Android это не такая большая проблема. Много всего интересного…

Например, в классе SystemService указан url сайта lamour.byethost5.com (дизайн-студия).

Но больше всего мне понравился класс AdminReceiver, который является наследником системного класса DeviceAdminReceiver.

В этом классе есть переопределенный метод onDisableRequested, который срабатывает при отключении админполномочий для данного приложения. Полностью заблокировать кнопки в системном диалоге нельзя, поэтому разработчик вируса пошел на хитрость, он изменил текст сообщения на «Удалить все данные с устройства и вернуть заводские настройки? Нажмите «Да» если согласны, или «Нет» для отмены» и обильно прикрыл сверху назойливым окном настроек.

Бинго. Значит теперь я смело смогу нажать в данном диалоговом окне «Удалить» и планшет будет «здоров».

Послесловие

Таким образом, выполнив повторно пункт 5 данной публикации (не останавливаясь на последнем шаге), вирус версии 4.0 (согласно манифест-файлу) был побежден.

Почему не удалось напрямую из настроек убрать галочку админправ для приложения, а только используя Avast? Скорее всего, стоит очередная ловушка с переопределенным методом.

Выводы

Разработчики вирусов находят все новые лазейки.

Но, так или иначе, браузер и операционная система стали лучше защищать пользователей.

Мне необходимо было нажать 2 подтверждения и поставить галочку в настройках «Неизвестные устройства».

Как написать вирус для андроид.

Сегодня мы вообразим себя злыми хакерами и займемся написанием настоящего вируса для андроид системы. Мы подробно и с примерами расскажем о основных этапах написания вируса для операционной системы андроид. Не лишним будет напомнить, что эта статья предназначена только для удовлетворения вашего исследовательского интереса. И писать а тем более распространять вирусы не стоит 🙂

Как стать «хакером» андроида.

Как все начиналось?

Далее. И теперь нам предлогают выбрать как будет выглядеть наше окошечко (Activity) стартовое, главное. Тут есть важная особенность. Чтобы запустить какой либо код сразу после установки, нужно чтобы было какой либо из окошек при старте. Поэтому выбираем любое кроме No Activity. Лучше всего выбрать Empty. Будет легче его вычищать, от ненужного мусора. Далее. Пишем название окошку и нажимаем Finish.

Пока файлы нового проекта индексируются и настраивается сборщик проекта.

Эй, ты слишком жырный!

Заходим в настройки проекта и во вкладке Dependes удаляем строку с AppCompat. Далее переходим к файлу values.xml и styles.xml. Удаляем их.

Заходим в androidManifest.xml и

меняем

Собираем наше приложение, ура! размер меньше 40 кб. Уже есть с чем работать.

Почему ты не прячешься?

Далее, нам нужно спрятать нашего зверька. Чтобы иконка не была видна в списке менеджера приложений. А так же надо закрыть наше приложение.

Вставляем после setContentView(R.layout.activity_main) Следующий код:

Этот код скроет нашу иконку с глаз И после всего этого пишем:

Теперь наше приложение после установки. Запускается и сразу же скрывается с глаз долой. Ух, проделали мы работу. Но надо идти дальше, а то бот не появиться в админке.

Тук, тук, открывайте, полиция!

Теперь мы должны сделать так, чтобы наш чудесный APK начал стучать в админку. Тут я уже полагаю, что админка где-то написана. И от нас требуется только стучать. Возьмем самый простой метод, он не будет работать корректно на андроидах выше 4.х. Но с чего-то надо же учиться. Я же не за вас работу делаю. Нам нужно создать сервис. Для этого мы создаем файл с новым class. (Правой тыкаем в проекте, на папку Java). Название класса пишем к примеру Network. Нажимаем окей. Удаляем все содержимое файла кроме первой строки где прописан package и заменяем на

Это код описывает класс сервиса, в котором при запуске, запускает таймер и каждые 10 секунд отправляет GET запрос на URL и запрашивает ответ. Но это не все. Этот код не будет работать если мы объявим наш сервис в манифесте и не дадим права выходить в интернет нашему приложению. Идем в манифест.

и в описание application

Осталось запустить наш сервис. Идем в MainActivity и перед finish() вставляем запуск сервиса

Финишная линия

Теперь у нас есть апк, который сам себя скрывает после запуска и запускает процес отстука в админ панель. Где написано // Обработка result : там происходит обработка ответа и команд админки. Не сложно, правда? Но пока мы пили пиво. Мы совсем забыли, что если телефон перезагрузят. То наше приложение уже ни когда не запустится. Для этого мы идем опять в манифест.

Добавляем права на запуск после ребута:

Добавляем обязательно обработчик в описание application

Теперь после перезапуска у нас вызовется класс Boot. И сейчас мы его создаим. Все делаем как я писал выше. Создали и удалили все кроме package.

[ad name=»Redmi»]

Конец, и пару слов.

За данный материал мы благодарны пользователю allmore из форума Damagelab

Мобильные твари и где они обитают — часть четвертая

Рассказываем, какие вредоносы могут захватить контроль над вашим устройством и чем опасна многофункциональная зараза.

В четвертой части материала про различные виды мобильных угроз мы расскажем о самых сложных и опасных зловредах, которые не только используют возможности Android для собственной выгоды, но и настраивают вашу систему под себя и умеют совмещать в себе несколько вредоносных функций.

RAT-трояны

Обычные люди говорят «подложить свинью», а хакеры «подкидывают крысу». RAT по-английски действительно звучит как «крыса», но на самом деле это сокращение от Remote Administration Tool, то есть «инструмент для удаленного администрирования». Суть очень проста: с помощью этого инструмента можно подключиться к удаленному устройству по сети и не только видеть содержимое экрана, но также и полноценно управлять им, то есть передавать команды со своих устройств ввода (на компьютере это клавиатура и мышь, на смартфоне — сенсорный экран).

Изначально RAT создавались с благой целью — чтобы можно было помочь кому-то разобраться с теми или иными настройками или программами: работнику техподдержки гораздо удобнее самому везде проставить нужные галки и ввести значения параметров, чем пытаться по телефону объяснить «юзеру», что тот должен сделать. А пользователю тем более удобно.

Но в руках злоумышленника RAT-средства превращаются в грозное оружие: установить на свой смартфон троян, обеспечивающий кому-то удаленный доступ к гаджету, — это все равно что отдать незнакомцу ключи от квартиры. Вредоносное использование инструментов для удаленного доступа настолько популярно, что сама аббревиатура теперь все чаще расшифровывается как Remote Access Trojan (троян удаленного доступа).

Подключившись к вашему устройству через RAT, хакер может развлекаться, как его душе угодно: подсмотреть все ваши пароли и ПИН-коды; зайти в банковские приложения и перевести себе все деньги; подписать вас на какие-нибудь «веселые картинки», которые будут по-тихому поглощать средства с вашего мобильного счета или кредитной карты; а напоследок украсть все аккаунты почты, соцсетей и мессенджеров и вымогать деньги у ваших друзей и знакомых, прикидываясь вами.

Конечно, не забыв перед этим скопировать все ваши фотографии, чтобы — если среди них есть что-то пикантное — потом шантажировать вас их публикацией. А еще он может набрать от вашего имени онлайн-микрозаймов, за которые потом расплачиваться придется опять-таки вам.

Очень часто RAT используются для шпионажа. Самое безобидное применение таких зловредов — шпионаж ревнивых мужей за женами (или наоборот), но и для кражи корпоративных секретов они еще как подходят. Например, обнаруженный весной этого года AndroRAT втихаря делает снимки камерой смартфона и записывает звук (в том числе телефонные разговоры). А еще крадет пароли от Wi-Fi с привязкой к геолокации. С ним никакие переговоры не будут конфиденциальными, а уж приехать к офису и попытаться проникнуть в сеть компании с такими сведениями сам бог велел.

Рутовальщики

Root-доступом в некоторых операционных системах, в том числе Android, называются права «суперпользователя», которому разрешено вносить изменения в системные папки и файлы. Обычному пользователю для повседневных задач такой доступ совершенно не нужен, и по умолчанию он отключен. Но некоторые продвинутые энтузиасты любят открывать его для того, чтобы сделать какой-нибудь «тюнинг» операционной системы, то есть настроить ее под себя. О том, почему стоит два раза подумать перед тем, как это сделать, у нас есть пост «Root в Android: плюсы, минусы, подводные камни».

А еще некоторые зловреды умеют получать root-привилегии, используя уязвимости в операционной системе, — они называются трояны-рутовальщики. Наличие прав root позволяет злоумышленнику сделать тюнинг вашего смартфона под свои задачи. Например, заставить его принудительно открывать рекламные окна на весь экран. Или в фоновом режиме, без всяких уведомлений, устанавливать какие угодно программы — в первую очередь, конечно, зловредные или рекламные (adware).

Один из любимых фокусов рутовальщика — незаметно удалить установленные на смартфоне приложения и заменить их либо фишинговыми, либо дополненными вредоносными функциями. А еще при помощи прав суперпользователя можно запретить вам удалять зловреды с устройства. Немудрено, что рутовальщики считаются сегодня самым опасным видом мобильных угроз.

Модульные трояны

И швец, и жнец, и на дуде игрец — это про модульные трояны, которые умеют совершать несколько разных вредоносных действий, одновременно или выбирая наиболее подходящие по обстановке. Одним из ярчайших примеров такого трояна стал Loapi, обнаруженный в конце 2017 года. Как только он проникает на устройство, сразу же обеспечивает свою безопасность: запрашивает права администратора, но не оставляет вам выбора — при отказе окно запроса тут же появляется снова, и смартфоном пользоваться не получается. А если доступ разрешить, то Loapi уже не получится удалить с устройства.

Затем троян запускает какой-либо из пяти модулей. Он умеет и показывать рекламу, и подписывать пользователя на платный контент, переходя по ссылкам, и вести DDoS-атаки по команде с удаленного сервера, и скрывать SMS-сообщения, а также отправлять их злоумышленникам — это нужно для того, чтобы пользователь не замечал, что ему активировали подписку или пытаются украсть деньги с банковской карты.

В свободное от этих важных дел время троян потихоньку майнит криптовалюту, делая это преимущественно тогда, когда смартфон подключен к розетке или внешнему аккумулятору. При этом батарея заряжается очень долго из-за того, что энергию потребляет работающий на всех парах процессор, ведь майнинг — это сложная вычислительная задача, на которую требуется бросить все ресурсы. Для телефона это может кончиться печально: наши эксперты опытным путем выяснили, что пары дней активности Loapi достаточно, чтобы аккумулятор вздулся от перегрева.

Как защититься от самых страшных троянов

Несмотря на серьезную опасность, которую несут RAT-трояны, рутовальщики и модульные зловреды, от них можно защититься. Вот несколько простых правил:

Как вирусы попадают на Android и как их удалять. Нужен ли антивирус на Android

Содержание

Что такое вирус и какие они бывают

Вирус – это приложение с зловредным кодом. Он выглядит как обычное приложение, но отличается «начинкой».

Вирусы могут быть двух типов:

1. Подделка – используется название и логотип какого-нибудь известного приложения, но внутри только зловредный код. Большая часть вирусов именно такого типа.

2. Троянский конь – в нормальное приложение добавляется зловредный код, который работает вместе с приложением.

Что могут вирусы

1. Воровать деньги с SIM-карты: звонить или отправлять SMS на платные номера до тех пор, пока на SIM-карте не закончатся деньги.

2. Воровать информацию: отправлять пароли от интернет-банков, данные банковских карт или личные файлы мошенникам, рассылать сообщения с вирусными ссылками на номера из записной книги от вашего имени.

3. Блокировать нормальную работу устройства: отображать баннер-вымогатель, который не дает пользоваться устройством.

4. Использовать мощность вашего устройства: показывать скрытую рекламу или майнить криптовалюты.

Как вирусы попадают на смартфон или планшет

Мошенники маскируют вирусы под безобидные приложения и файлы: браузеры, плееры, игры, навигаторы, книги, антивирусы. Затем они распространяют их:

1. На сайтах для взрослых, сайтах со взломанными приложениями и пиратскими фильмами, торрент-трекерах и т.п.

Например, ищете в интернете какую-нибудь игру или программу, и попадаете на форум. Кто-то оставил нужную ссылку, и все дружно его благодарят.

На самом деле форум и комментаторы не настоящие.

Или заходите сайт с пиратскими фильмами и сериалами, появляется сообщение. В нем написано, что смартфон/планшет заражен вирусами или какая-то программа сильно устарела. Бывает даже так, что устройство начинает вибрировать или издавать странные звуки.

На самом деле это не так и с устройством все в порядке.

2. По SMS, MMS и электронной почте

Как правило, это SMS от «девушек с сайтов знакомств», с сайтов бесплатных объявлений, письма от «нотариусов из Германии», сообщения о выигрыше в лотерею.

Будьте осторожны, чудес не бывает. В большинстве случев это мошенники.

У всех подобных сообщений общая цель — заставить Вас нажать на ссылку, чтобы вирус скачался на устройство.

Как вирусы заражают смартфон или планшет

Чтобы вирус начал работать, мало его скачать, надо еще и установить его. Обычно вирусы загружаются в папку «Загрузки» (Download) и выглядят как установочные файлы приложений с расширением «apk».

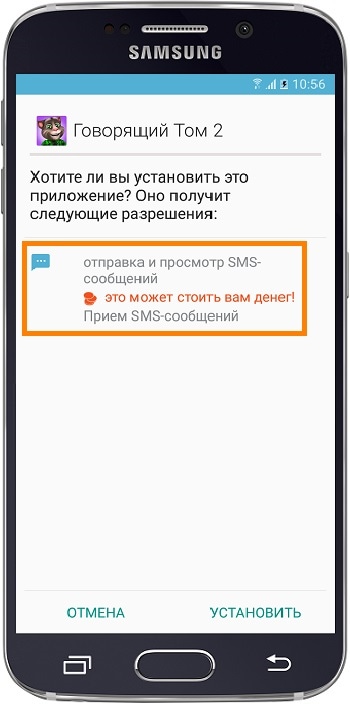

Если нажать на вирус, появится список разрешений. Разрешения — это те действия, которые приложение сможет выполнять после установки.

Если нажать «Установить», вирус установится и начнет работать.

Как отличить вирус от нормального приложения

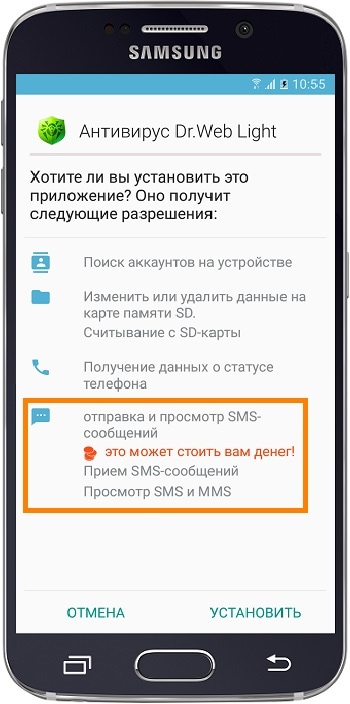

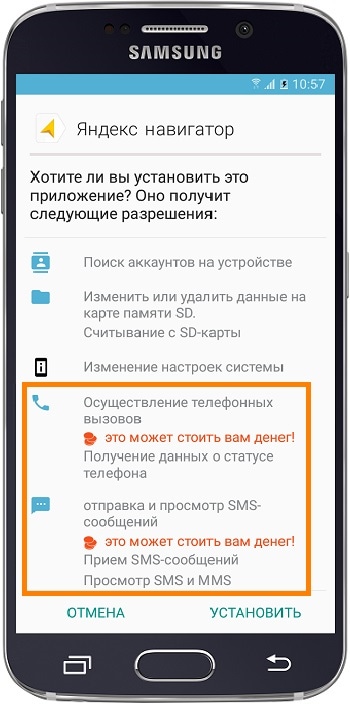

Большая часть вирусов пишется непрофессионалами, которые хотят быстро и без особых проблем с законом получить денег. Поэтому стандартные приметы таких вирусов — разрешения для отправки сообщений или звонков. Когда такой вирус установится, он начнет незаметно отправлять SMS или звонить на платные номера.

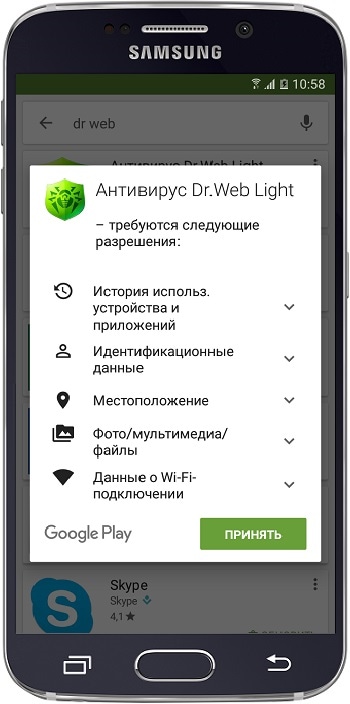

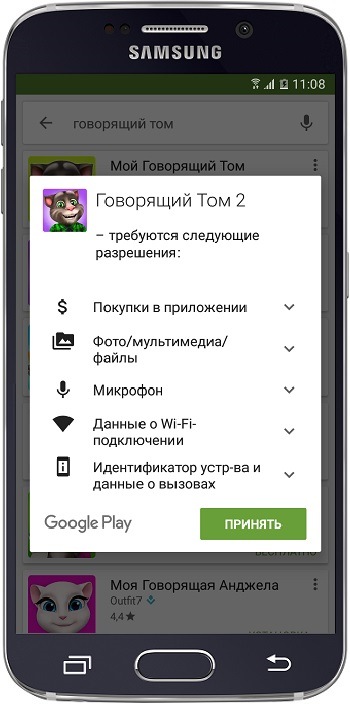

Сравним настоящие приложения и вирусы. Антивирус Dr.Web:

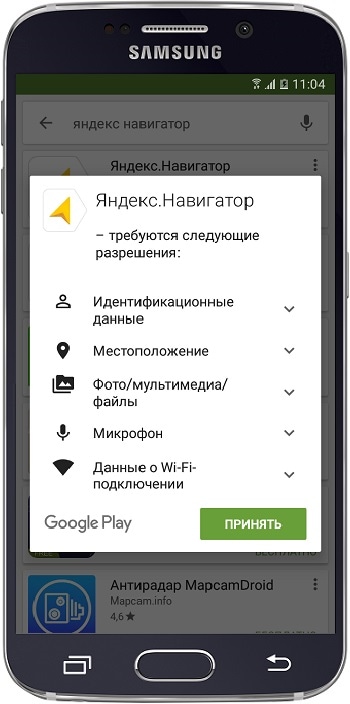

Игра Говорящий Том 2:

Конечно, не все приложения, которые запрашивают доступ к звонкам и сообщениям, — вирусы. И не все вирусы запрашивают доступ к платным функциям.

Если мошенники захотят поснимать вашей камерой — потребуется доступ к камере и интернету.

Если потребуются ваши файлы — попросят доступ к памяти и интернету.

Захотят заблокировать экран баннером — запросят права администратора.

А некоторые вирусы вообще умеют скрывать разрешения при установке.

Опознать качественно сделанный вирус сложно — либо нужно смотреть исходный код приложения, либо установить вирус на устройство, снять с него логи (журнал происшествий) и разбираться в них. К счастью, такие вирусы встречаются редко. Чаще вам пригодятся два ориентира:

Если приложение скачалось с неизвестного сайта и запрашивает доступ к платным функциям — это вирус в 99% случаев.

Как обезопасить смартфон или планшет от вирусов

1. Устанавливайте приложения только из Play Маркет и подходите к их выбору серьезно

Отличить вирус от нормального приложения неподготовленному человеку очень сложно. Чтобы обезопасить пользователей, компания Google сделала специальный каталог с приложениями — Play Маркет.

Прежде чем добавить приложение в Play Маркет, Google проверяет, нет ли в нем зловредного кода. Пользователи, которые скачивают приложения из Play Маркет, более защищены, чем те, которые скачивают приложения с разных сайтов и форумов. Но помните, что нет ничего полностью безопасного, поэтому подходите к выбору приложений серьезно: внимательно читайте разрешения и смотрите на рейтинги.

2. Не переходите по неизвестным ссылкам в SMS, MMS или почте

Мошенники даже научились подделывать номера и адреса электронной почты, поэтому сообщения с вирусными ссылками могут приходить и от ваших знакомых.

3. Не рутируйте устройство и не устанавливайте неофициальные прошивки

Если на устройстве есть рут, вирус сможет прописаться в системные приложения и тогда его сможет удалить только полная перепрошивка устройства.

4. Отключите автополучение MMS на вашем устройстве

Мошенники могут автоматически загружать вирусы на устройство через MMS. Это связано с уязвимостями библиотеки Stagefright.

Чтобы отключить автозагрузку MMS выберите: Сообщения → Опции → Настройки → (Дополнительно) → MMS → Автополучение (Автозагрузка) → Отключить.

5. Не подключайте банковскую услугу «Автоплатеж» (автоматическое пополнение баланса телефонного номера при снижении до определенной суммы)

Если вдруг на устройство попадет вирус, который отправляет SMS на платные номера, то баланс SIM-карты будет пополняться до тех пор, пока деньги на карте не закончатся. Сообщения от банка при этом обычно блокируются.

Совет: для получения сообщений от банков и других важных отправителей купите отдельный номер, который никто не будет знать, и простой телефон.

Как понять, что на смартфоне или планшете появился вирус

Не существует однозначных признаков, все зависит от вируса. Одни заметны сразу после установки (появляется баннер и блокируется доступ к устройству), другие могут долгое время себя не выдавать. В большинстве случаев признаки такие:

Как удалить вирус, если меню открывается

Вытащите SIM-карту, чтобы не списывались деньги со счета.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Просмотрите все установленные приложения и удалите неизвестные вам.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Как удалить вирус, если меню не открывается (баннер-вымогатель)

Если на экране появился баннер-вымогатель и не дает пользоваться устройством:

Не перечисляйте деньги мошенникам — они все равно не разблокируют устройство.

Вытащите SIM-карту, чтобы не списывались деньги со счета.

Загрузите устройство в безопасном режиме.

Если баннер в безопасном режиме пропал, отключите права администратора у всех приложений.

Если баннер не пропал, перейдите к пункту №11.

Просмотрите все установленные приложения и удалите неизвестные Вам.

Перезагрузите устройство. Устройство загрузится в обычном режиме, баннера не должен быть.

Если после перезагрузки баннер появился, перейдите к пункту №11.

Скачайте антивирус, которому доверяете, через Wi-Fi из Play Маркет.

Устройство вирусов и механизмы работы антивирусов меняются ежедневно, поэтому посоветовать какой-то конкретный антивирус невозможно. Ориентируйтесь на рейтинги других пользователей и отзывы. По мнению автора, неплохие антивирусы: Eset, Kaspersky и Dr. Web.

Проверьте устройство антивирусом и удалите все найденные вирусы.

Удалите антивирус, который установили.

Скачайте другой антивирус и проверьте устройство еще раз.

Если предыдущие варианты не помогают, сделайте сброс данных устройства.

Если самостоятельно справиться с вирусом не удается, обратитесь в сервисный центр Samsung.

Нужен ли антивирус на Android

Если вы начинающий пользователь и не уверены в своих силах – нужен. Но только один.

Если пользуетесь устройством осторожно и соблюдаете правила безопасности, антивирус можно не устанавливать.