как работает прослушка телефона сотового

Вас подслушивают: за кем следят по телефону и как это понять

Смартфон как источник опасности

Эксперт назвал главные признаки прослушки вашего телефона

При этом обезопасить себя от незаконной прослушки можно, соблюдая ряд нехитрых правил безопасности. Так, не стоит передавать телефон третьим лицам и переходить по неизвестным ссылкам. Важно регулярно проверять установленные на смартфоне приложения и отключать его во время конфиденциальных переговоров. При подозрениях на прослушку вы вправе обратиться с заявлением в правоохранительные органы.

КАК ОПРЕДЕЛИТЬ, ЧТО ВАС ПРОСЛУШИВАЮТ

Для начала, далеко не факт, что целенаправленно прослушивать будут именно вас – есть определенные группы риска. «Приложения в телефоне довольно часто прослушивают наши разговоры, но, если речь идет о планомерной слежке, то для нее должны быть какие-то причины», — рассуждает директор компании «Интеллектуальный резерв» Павел Мясоедов. Так, бизнесменом могут заинтересоваться партнеры или конкуренты, также члены семьи часто стараются контролировать друг друга.

Если программу устанавливал профессионал, то «жучок» обнаружит только специалист, если это делал человек с минимумом знаний – найти следы будет проще.

Эксперт посоветовал присмотреться, не ведет ли себя телефон необычно: например, стал быстро разряжаться (особенно – новый аппарат) или сам выключаться. Еще одним признаком возможной прослушки является сильный нагрев устройства при разговоре. Но это косвенные признаки, они могут указывать на технические проблемы. Хуже, если стали появляться программы, которые владелец точно не устанавливал.

Если вы заметили эти нехарактерные признаки, лучше сохранить ценную информацию и сбросить телефон к заводским настройкам. Однако этот метод не поможет, если жучок находится внутри корпуса. «И главное правило безопасности – не пользоваться подаренными гаджетами», — предупреждает Мясоедов.

Если Вас «слушают» правоохранительные органы на основании решения суда, определить это весьма сложно и порой невозможно, продолжает заведующий филиалом московской коллегии адвокатов «Защита» Анатолий Миронов.

«Как правило, в таких случаях связь, интернет и сам смартфон работают в штатном режиме, и никаким чудесным набором цифр и символов вы не определите законное прослушивание телефонных переговоров», — предупреждает он.

Использование интернет-телефонии и мессенджеров с правовой точки зрения не относится к телефонным переговорам, поэтому оперативно-розыскное мероприятие «прослушивание телефонных переговоров» никогда не содержит в себе данных из WhatsApp или Telegram. Однако это вовсе не означает, что у оперативных служб нет возможности получить оттуда интересующие сведения.

КАК ВЕДЕТСЯ ПРОСЛУШКА

C технической точки зрения существует два варианта прослушки – косвенная и прямая, говорит исследователь мобильных угроз в «Лаборатории Касперского» Виктор Чебышев. Косвенная прослушка осуществляется с помощью мобильных базовых станций, но такое оборудование – дорогостоящее, и его возможности сводятся к перехвату голосовых вызовов и текстовых сообщений.

Большой объем коммуникаций на смартфоне проходит в мессенджерах или социальных сетях, поэтому они также могут быть интересны злоумышленникам.

Для перехвата таких сообщений может использоваться метод атаки, получивший название «человек посередине»: это перехват зашифрованного трафика от веб-версий различных сервисов. Однако современные приложения, как правило, уже содержат защиту от такой атаки, поэтому здесь злоумышленники прибегают к попытке заражения смартфона.

«В этом случае речь идет уже о прямой прослушке: с использованием возможностей самого смартфона, а также шпионского или сталкерского софта», — объяснил специалист.

МОЖНО ЛИ ПРЕДОТВРАТИТЬ

Эксперт рассказал, кому кроме вас доступна камера вашего смартфона

Директор информационно-аналитического агентства Telecom daily Денис Кусков добавляет, что специальное ПО на смартфоне может устанавливаться как незаметно от человека, так и самим человеком, не подозревающим этого. Происходит это путем скачивания писем или иной информации, либо переходом по непроверенному адресу.

Если вы скачиваете какие-то приложения, то стоит бережно подходить к вопросу предоставления объема данных этому софту. Предоставляя приложению ряд данных, которые можно собирать с участием микрофона и камеры, стоит понимать, что это будет доступно третьим лицам.

Эксперт рекомендует не передавать свой телефон в незнакомые руки, даже если вас просят сделать звонок. Если есть необходимость донести конфиденциальную информацию –делать это тет-а-тет, а не по мобильному телефону.

«Если Вы ведёте важные конфиденциальные переговоры, то, по возможности отложите телефон в сторону и выключите его», — советует и Миронов.

ПРАВОВОЙ АСПЕКТ

Если вы полагаете, что ваши права были нарушены незаконным прослушиванием телефонных переговоров, то логично будет обратиться с официальным заявлением в правоохранительные органы, которые могут привлечь виновных к ответственности по статье 137 Уголовного Кодекса РФ

«Нарушение неприкосновенности частной жизни» и статье 138 «Нарушение тайны переписки, телефонных переговоров, почтовых, телеграфных или иных сообщений».

Если же вам стало известно о нарушающей ваши права прослушке телефона, которую проводят сами правоохранительные органы на основании судебного решения, но преступления вы не совершали, то по Закону «Об оперативно-розыскной деятельности», вы вправе истребовать сведения о полученной о вас информации.

«И, пожалуй, самый основной совет: задумывайтесь над тем, что вы говорите, помните древнюю истину «от слов своих оправдаешься, и от слов своих осудишься». Контролируйте себя, а потом уже свой гаджет», — подытожил юрист.

Как прослушивают телефоны в России

Многие из методов ниже имеют законные основания. Но не все.

Как правило, если вы не занимаетесь ничем противозаконным или не находитесь под подозрением, то и прослушивать вас не будут. Но это не отменяет шанса прослушки со стороны бизнес-конкурентов, преступников и прочих недоброжелателей.

Просто знайте всю эту информацию и спите спокойно.

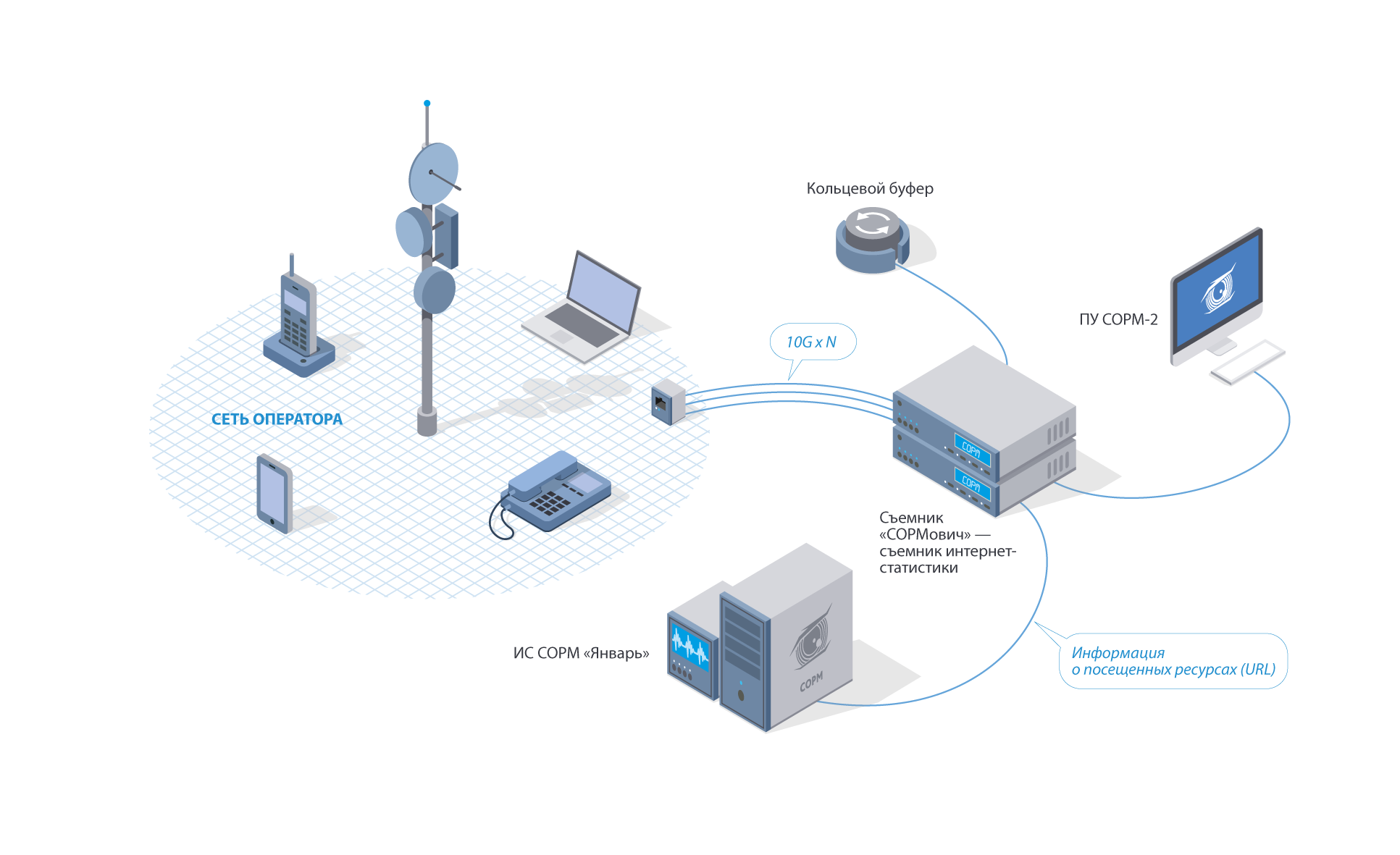

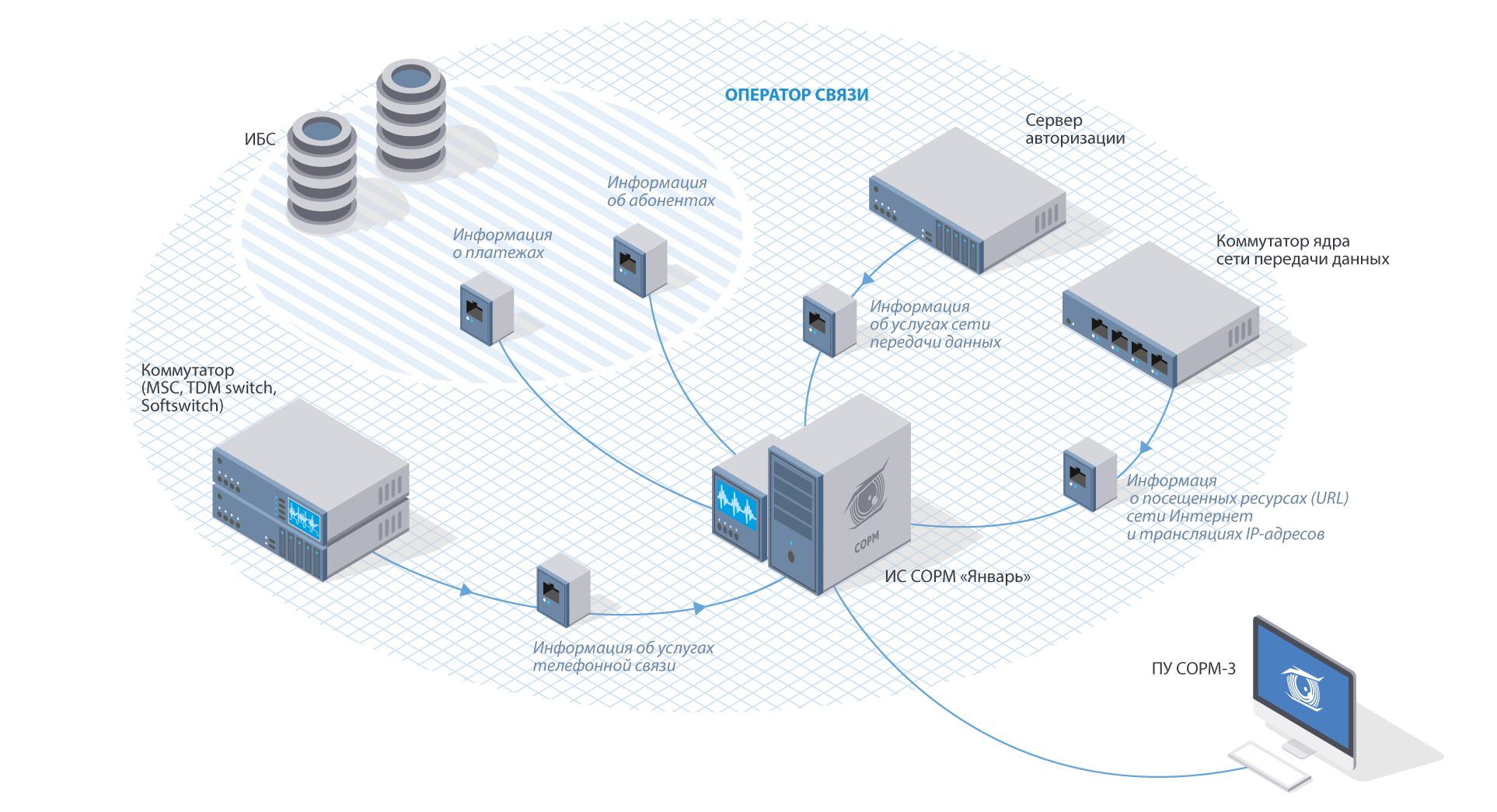

Система оперативно-розыскных мероприятий – прослушка официальная, государственная, тотальная. В РФ все операторы связи обязаны устанавливать СОРМ на своих АТС и обеспечивать правоохранительным органам доступ к разговорам и переписке пользователей.

Если у оператора не будет СОРМ, ему не выдадут лицензию. Если он отключит СОРМ, лицензию аннулируют. К слову, не только в соседних Казахстане и Украине, но и в США, Великобритании и многих других странах действует та же система.

Установка СОРМ определяется Законом «О связи», приказом Министерства связи № 2339 от 9 августа 2000 года, приказ Министерства информационных технологий и связи РФ от 16 января 2008 года N 6 «Об утверждении Требований к сетям электросвязи для проведения оперативно-разыскных мероприятий», а также ещё десятком других нормативных документов.

СОРМ принято делить на три поколения:

Операторы РФ преимущественно используют СОРМ 2. Но на практике у 70% компаний система либо вообще не работает, либо работает с нарушениями.

Прежде всего, СОРМ устанавливать дорого (а делать это оператор должен за свои деньги по индивидуальному плану, утвержденному местным управлением ФСБ). Большинству операторов проще заплатить около 30 тыс. рублей штрафа в соответствие с ч.3 ст.14.1 КоАП РФ.

Операторы не контролируют, как спецслужбы используют СОРМ. Соответственно, запретить прослушивать конкретно ваш номер они не могут.

Однако спецслужбам для прослушки формально нужно решение суда. В 2016 году суды общей юрисдикции выдали правоохранительным органам 893,1 тыс. подобных разрешений. В 2017 году их количество снизилось, но незначительно.

Впрочем, сотрудникам правоохранительных органов ничего не стоит включить чей-то номер в набор для прослушки как потенциально подозрительный. И сослаться на оперативную необходимость.

К тому же уровень безопасности СОРМ часто невысок. Так что остаётся возможность и для несанкционированного подключения – незаметно для оператора, абонента и спецслужб.

Сами операторы тоже могут посмотреть историю звонков, сообщений, перемещений смартфона по базовым станциям.

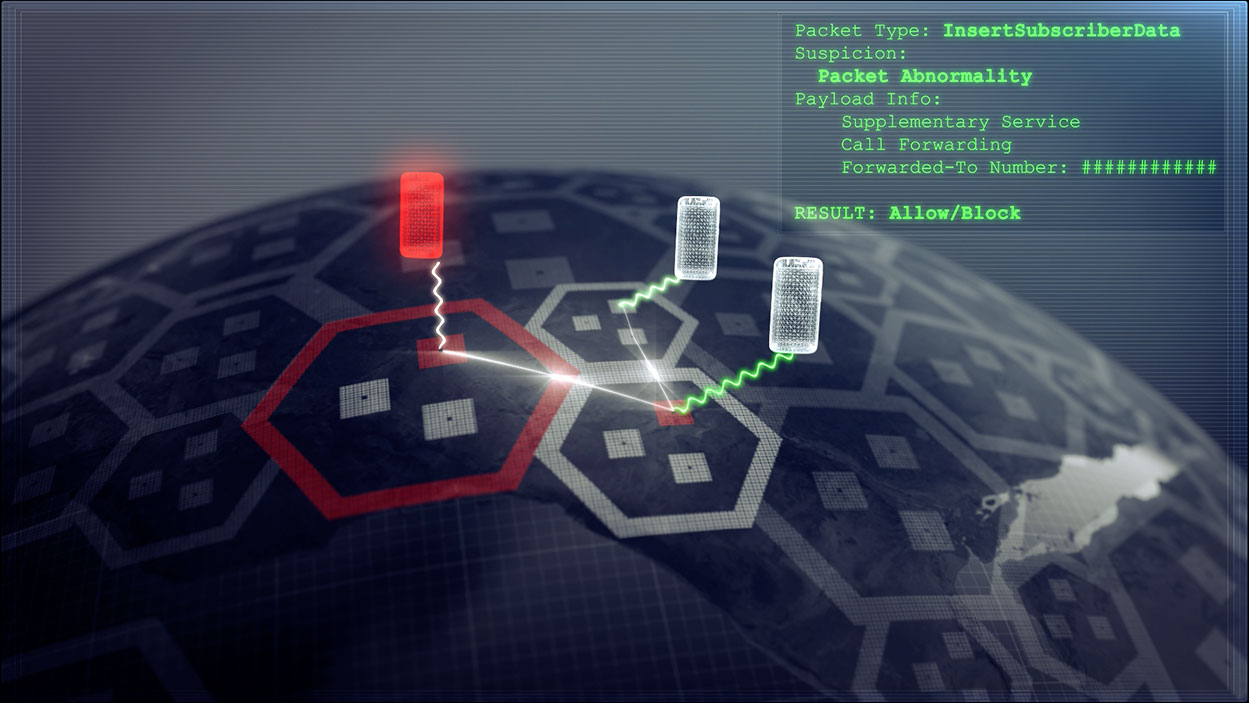

Сигнальная сеть SS7 (ОКС-7)

SS7, ОКС-7, или система сигнализации №7 – набор сигнальных протоколов, которые применяют для настройки телефонных станций PSTN и PLMN по всему миру. Протоколы используют цифровые и аналоговые каналы для передачи управляющей информации.

Уязвимости в SS7 находят регулярно. Это позволяет хакерам подключиться к сети оператора и прослушивать ваш телефон. Вообще говоря, в SS7 практически не вшивали системы защиты – изначально считалась, что она защищена по умолчанию.

Обычно хакеры внедряются в сеть SS7 и отправляет по её каналам служебное сообщение Send Routing Info For SM (SRI4SM). В качестве параметра сообщения он указывает номер для прослушки. В ответ домашняя сеть абонента отправляет IMSI (международный идентификатор абонента) и адрес коммутатора MSC, который в настоящий момент обслуживает абонента.

После этого хакер отправляет ещё одно сообщение – Insert Subscriber Data (ISD). Это позволяет ему внедриться в базу данных и загрузить туда свой адрес вместо биллингового адреса абонента.

Когда абонент совершает звонок, коммутатор обращается к адресу хакера. В результате осуществляется конференц-звонок с участием третьей стороны (злоумышленника), которая может всё слушать и записывать.

Подключиться к SS7 можно где угодно. Так что российский номер вполне могут ломать из Индии, Китая, да хоть из далёкой жаркой Африки. Кстати, SS7 позволяет использовать USSD-запросы для перехвата SMS или перевода баланса.

Вообще SS7 – это «мать всех дыр» и самое уязвимое место мобильной системы. Её сейчас используют не только для прослушки, но и для обхода двухфакторной аутентификации. Иначе говоря, для доступа к вашим банковским аккаунтам и другим защищённым профайлам.

Троянские приложения

Приложения позволяют не только записывать разговоры по мобильному или читать SMS. Они могут активировать микрофон и камеру, чтобы скрыто слушать и снимать всё происходящее вокруг.

Самый популярный троян такого рода – FinFisher. В 2008-2011 годах его устанавливали на iPhone через дыру в iTunes, которую Apple почему-то не закрывала. Брайан Креббс писал об уязвимости ещё в 2008 году, но все делали вид, что её нет.

В 2011 году правительство Египта использовало FinFisher в ходе Арабской весны. Причём приобрело официальную версию за 287 тыс. евро. Вскоре после этого WikiLeaks показала на видео, как FinFisher, FinSpy и другие разработки Gamma Group собирают данные пользователя. И только после этого Apple вынуждена была закрыть дыру.

Как вас могут уговорить установить шпион для прослушки? Это может быть обновление популярной игры из «левого» каталога, приложение со скидками, подделка под обновление системы.

К слову, правоохранительные органы тоже используют шпионские приложения – к примеру, когда не могут пойти официальным путём и получить разрешение суда. Трояны под 0day-уязвимости в Android и iOS – многомиллионный рынок, продукты на нём востребованы во многих странах мира.

Дистанционная прослушка

Варианта здесь три – мобильный комплекс, фемтосота или поддельная базовая станция. Все они недешевы, так что рядового юзера так прослушивать не будут. Но всё же расскажем, как это работает.

Мобильный комплекс устанавливают на расстоянии до 300-500 м от прослушиваемого смартфона. Направленная антенна перехватывает все сигналы, компьютер их сохраняет и расшифровывает с помощью радужных таблиц или других технологий. Когда прослушка закончена, комплекс просто уезжает.

У поддельной базовой станции (IMSI-перехватчика) сигнал мощнее, чем у настоящей. Смартфон видит, что такая станция даст лучшее качество связи, и автоматически подключается к ней. Станция перехватывает все данные. Размер станции – чуть больше ноутбука. Стоит она от 600 долларов (кустарная) до 1500-2000 долларов (промышленные варианты).

К слову, поддельные станции нередко используют для рассылки спама. В Китае такие устройства умельцы собирают и продают компаниям, которые хотят привлечь покупателей. Нередко поддельные БС применяют и в районах боевых действий, чтобы дезинформировать военных или население.

Фемтосота – устройство более миниатюрное. Она не такая мощная, как полноценная станция связи, но выполняет те же функции. Фемтосоты обычно устанавливают компании, чтобы прослушивать трафик своих сотрудников и партнёров. Данные перехватываются до того, как отправятся на базовые станции сотовых операторов. Но такую же фемтосоту можно установить и для точечной прослушки.

Выводы

Технически самый простой и универсальный способ прослушки – это мобильное приложение. В случае чего всё можно свалить на абонента: мол, сам разрешил доступ к камере, микрофону, отправке данных и т.п. Остальные методы – скорее для профессионалов или людей, которые могут оплатить услуги профессионалов.

Прослушивание мобильных телефонов и их защита

Какие существуют варианты прослушивания разговоров по мобильному телефону, как можно обеспечить защиту от атак такого рода, и как абоненту определить, что, возможно, его телефон прослушивается? Из-за возникшей в последнее время целой волны скандалов шпионского характера, эти вопросы стают вновь актуальными. Журналисты обратились к операторам украинской мобильной связи с просьбой объяснить, как вести себя абоненту в таких случаях.

Поразительным оказалось то, что практически все операторы, куда обращались журналисты — просто не смогли дать ответы на поставленные вопросы. Единственной компанией, которая согласилась помочь, оказались представители «МТС Украина». Оператор Life 🙂 — вообще не дал ответа на направленный запрос, а в «Киевстар» ответили, что не являются экспертами в таких вопросах, и что с такими вопросами нужно обращаться в специальные госслужбы (читайте, МВД, СБУ, и т.д.) В статье ниже была так же использована информация о прослушивании мобильных телефонов, полученная из публичных источников.

Как операторы защищают свои сети

При разработке технологии GSM, а так же на стадии ее внедрения, учитывались все требования от контролирующих гос. органов к уровню обеспечения защиты. Именно из-за этих требований во многих странах мира запрещена продажа и покупка специального оборудования, навроде мощных шифраторов, криптооборудования, скремблеров, а так же — уж очень защищенные технологии для публичной связи. А вот операторы мобильной связи сами обеспечивают защиту своих радиоканалов, используя методы шифрования сигнала. При шифровании используются очень сложные алгоритмы. Каким именно криптоалгоритмом будет осуществляться шифрование выбирается на этапе, когда устанавливается соединение между базовой станцией и самим абонентом. Степень вероятности возникновения утечки информации об абоненте с оборудования оператора, как заверили журналистов сотрудники МТС, что она равна практически нулю. Почему к нулю, спросили мы — а все из-за сложности и контроля за доступом к объектам и оборудованию оператора.

Как можно «слушать» мобильные телефоны

Всего есть два метода прослушки абонентов — это активный метод, и пассивный метод. При пассивном прослушивании абонента нужно использовать очень дорогостоящее оборудование и иметь специально обученных работников. При наличии денег (читайте — большИх денег) на «черном рынке» можно приобрести специальные комплексы, используя которые можно прослушивать разговоры любого абонента в радиусе до 500 метров. Спросите, почему нужно иметь большие деньги? Ответ прост — цена одного такого комплекта стартует от нескольких сотен тысяч евровалюты. Как выглядит такой комплект — видно на следующем фото. В сети существует множество сайтов, где вы можете ознакомиться с описанием и принципом работы таких комплектов и систем прослушивания.

Как убеждают производители подобных систем прослушивания, их системы могут отслеживать GSM-разговоры в режиме реального времени, потому что принцип работы оборудования основан на доступе к SIM-карте абонента мобильной связи, или прямо к базе данных самого оператора сотовой связи. Хотя, если такого доступа у тех, кто вас слушает нет, они могут прослушивать все ваши разговоры с некоторой задержкой. Величина задержки зависит от уровня шифрования канала связи, который использует тот или иной оператор. Подобные системы так же могут быть и мобильными центрами для обеспечения прослушивания и отслеживания передвижения объектов.

Вторым способом прослушки является активное вмешательство прямо в эфире на процесс аутентификации и протоколы управления. Для этого используются специальные мобильные комплексы. Такие мобильные системы, которые, по сути, являются парой специально модифицированных телефонов и ноутбук, несмотря на свою внешнюю простоту и малогабаритность, тоже являются недешевым удовольствием — их цена варьируется от пары десятков тысяч и до нескольких сотен тысяч американских долларов. И опять же — работать на таком оборудовании могут только специалисты высокой квалификации в области связи.

Атака на абонента осуществляется по следующему принципу: поскольку, комплекс является мобильным и находится к абоненту на близком расстоянии — до 500 метров, — он «перехватывает» сигналы для установления соединения и передачи данных, заменяя собой базовую станцию оператора. По сути, сам комплекс становится «мостом-посредником» между ближайшей базовой станцией и самим абонентом.

После «захвата» таким образом нужного абонента мобильной связи этот комплекс фактически может выполнить любую функцию управления над перехваченым каналом: например, соединить прослушиваемого с любым необходимым для тех, кто слушает номером, понизить алгоритм криптошифрования или вообще отключить это шифрование для конкретного сеанса связи и т.д.

Как примерно выглядит подобный комплекс — видно на фото ниже.

Как поделились специалисты, 100% определить что телефон абонента прослушивается именно в этот момент — невозможно. Но, можно получить косвенные подтверждения, которые могут указывать, что существует такая вероятность. В недалеком прошлом некоторые модели мобильных (а именно — кнопочные телефоны) имели в своем функционале специальный символ-иконку в виде замочка. Если замок был закрыт, значит, сигнал идет в зашифрованном виде, и наоборот — если замок открыт… ну вы сами все поняли.

А вот уже в телефонах за последние 5-6 лет такой функции нет… А жаль. Хотя, для некоторых моделей смартфонов предусмотрены специальные приложения, которые будут сигнализировать владельцу телефона об конфигурации используемых настроек именно в текущем сеансе связи. Один из вариантов — уведомление пользователя о том, в каком режиме передается его разговор — с использованием алгоритмов шифрования или же открыто. Ниже перечислено несколько из подобных приложений:

EAGLE Security

Является одним из мощнейших приложений для защиты вашего мобильного от прослушки. Эта программа предотвращает любые подключения к ложным базовым станциям. Для определения достоверности станции используется проверка сигнатур и идентификаторов станции. Помимо этого, программа самостоятельно отслеживает и запоминает расположение всех базовых станций и при выявлении, что какая-то база движется по городу, или ее сигнал время от времени пропадает с места ее расположения — такая база помечается как ложная и подозрительная и приложение уведомит об этом владельца телефона. Еще одна из полезных функций программы — возможность показать, какие из установленных на телефоне приложений и программ имеют доступ к видеокамере и микрофону вашего телефона. Там же есть функция отключения (запрещения) доступа любого не нужного вам ПО к камере.

Darshak

Эта программа отличается от предыдущей и ее основной функцией является отслеживание любой подозрительной активности в сети, в том числе и при использовании SMS, которые могут отправляться без разрешения владельца телефона. Приложение в режиме реального времени оценивает, насколько ваша сеть является защищенной и какой используется алгоритм шифрования в этот момент и еще много чего.

Android IMSI-Catcher Detector

Это приложение так же помагает защитить ваш смартфон от любых подключений к псевдо-базам. Единственный минус этой программы — вы не найдете его в Google Play и если захотите все же его установить — вам придется повозиться с этой процедурой.

CatcherCatcher

Программа CatcherCatcher, как и его аналоги выше, занимается выявлением ложных базовых станций, которые злоумышленники (или спец. службы?) используют как промежуточные «мосты-посредники» между абонентом и настоящей базовой станцией.

И на последок, специалисты так же порекомендовали пользоваться специальными приложениями для обеспечения безопасности личных разговоров и данных, в том числе — для шифрования ваших разговоров. Подобными аналогами являются анонимные веб-браузеры Orbot или Orweb, например. Так же есть специальные программы, которые зашифровывают ваши телефонные разговоры, фотографии и многие уже пользуются защищенными месенджерами.

Правда или миф, что смартфоны нас подслушивают?

Многие уверены, что смартфоны втайне от нас подслушивают через встроенный микрофон. Разбираемся, так ли это — или есть другие объяснения невероятной точности показа рекламы.

Многократно слышал истории про то, что кто-то поболтал с другом о чем-то, а потом бах — смартфон показывает рекламу как раз про это.

Бывают не очень удивительные попадания. Например, коллега утверждает, что не искала свадебные платья, хоть и собиралась замуж, а поисковик-зараза все-таки начал их предлагать. А потом, спустя три месяца после свадьбы, почему-то начал предлагать товары для новорожденных, хотя детей она не планировала. Тут вроде все логично и можно обойтись без теории заговора.

Но рассказывают и про более подозрительные случаи: обсуждали вслух барбекю, никогда раньше не ели барбекю, и тут на тебе, реклама гриля-барбекю… Совпадение?

Многие люди после таких историй остаются уверены в том, что интернет-гиганты всех нас подслушивают через микрофон смартфонов. Правда это или миф? Об этом поговорим чуть ниже, а сначала предлагаем вам самостоятельно провести высоконаучный эксперимент.

Эксперимент: расскажите своему смартфону что-то по-настоящему новое

Вот что вам надо сделать: соберитесь с друзьями, выложите телефоны на стол и начните жарко обсуждать нечто, о чем никто из вас точно раньше даже не задумывался. Говорите «в0д0ст0ки, в0д0ст0ки, всегда мечтал купить в0д0ст0к, вот бы найти дешевый в0д0ст0к и купить его!» Ключевое слово тут мы специально пишем искаженным, чтобы поисковые системы не подумали, что вы хотите купить в0д0ст0к только потому, что вы читаете эту статью (а она как раз про в0д0ст0ки).

Необязательно зацикливать ваш смартфон на одном безумно полезном товаре. Будьте изобретательны, вспомните что-то еще, что вы точно никогда бы не захотели купить. Например, к0к0шник или ф0фудbя.

Но есть условие: ни в коем случае не ищите эти слова, а не то эксперимент будет провален. Еще нельзя в явном виде звать на помощь голосовых помощников — Сири, Алексу, Алису, Кортану или «OK, Google». Кстати, что про вас насобирал, например, Google за сегодня, вы можете посмотреть здесь.

После того как вы с друзьями все обсудите, упоминайте выбранное слово регулярно между делом еще в течение недели. Например: «Привет, извини, что опоздал, приключился тут со мной один в0д0ст0к, никак не мог найти свою ф0фудbю…»

Мы с коллегами этот эксперимент тоже провели — результат в конце поста.

Объяснения волшебных совпадений в рекламе на смартфоне

Так вот, о том, правда это или миф. Существует несколько объяснений того факта, что поисковые гиганты иногда удивительно точно попадают в яблочко, которые позволяют обойтись без теории про подслушивание через микрофон смартфона.

Объяснение первое: интернет-сервисы хорошо строят модели

Например, бывший сотрудник Google в статье «Ваш телефон за вами не следит — все еще ужаснее» говорит, что в Google/Facebook есть некий ваш цифровой аватар, который при помощи методов машинного обучения старается быть совсем как вы. В определенный момент он становится настолько похожим на вас, что начинает предугадывать, что же вы захотите.

Источник. Предупреждение: после прочтения этой статьи Google может начать рекомендовать вам кожаных ублюдков

Про Facebook я слышал, что алгоритмы соцсети в состоянии определить, что женщина беременна, еще до того, как она сама узнает об этом — по темпу скроллинга ленты соцсети.

Сам я не склонен верить в такие потрясающие возможности, но доля правды в этом определенно есть. Машинное обучение действительно с каждым годом берет новые высоты. По похожему принципу у нас работает один из методов детектирования угроз — поведенческая модель. Основная идея в том, что если подозрительный файл ведет себя похоже на уже известный зловред, то это зловред.

Объяснение второе: случайное включение голосового помощника

Другое объяснение осведомленности поисковых гигантов о наших разговорах — случайное включение голосового помощника. Иногда телефону кажется, что вы сказали Alexa/Ok, Google/Hi, Siri/Cortana/Алиса.

Для этого ведь не обязательно действительно произнести кодовое слово — достаточно сказать что-то такое, что смартфон посчитает достаточно близким к нему и включит помощника. И вот после этого телефон действительно начнет старательно все слушать, отправлять на сервер, распознавать, запоминать, а потом и предлагать.

«Умные» колонки собрались вас послушать

В режиме ожидания постоянно вас не слушает даже стационарный голосовой помощник («умная» колонка) — он ждет, пока вы к нему обратитесь. Для того чтобы уловить команду на включение, у устройства есть специальный небольшой буфер (хранилище на пару секунд аудиоинформации), специальный слабенький процессор и специальный алгоритм распознавания, заточенный под конкретное слово.

Все это работает постоянно, но не потребляет много электричества и совсем не потребляет интернет-трафик. И только если команда получена, устройство полностью просыпается, соединяется с сервером и передает записанное на распознавание.

Кстати, помощник в смартфоне видит, что у вас на экране. Не обязательно говорить об этом, он может просто прочитать

Объяснение третье: домены пользователей

Вы поговорили с другом/супругом о дезодоранте (надеюсь, что нет). И вы, допустим, после этого не стали его искать. Но вот ваш друг/супруг — стал. Не исключено, что после этого вы тоже увидите рекламу дезодоранта.

Дело в том, что интернет-сервис подозревает, что ваши два аккаунта как-то связаны: вы часто бываете в одном месте, может быть, даже в одной сети Wi-Fi, а то и вовсе заходите с одного и того же устройства по очереди. Таких пользователей поисковик объединяет в «домены»: им можно предлагать одни и те же товары — быть может, решения о покупке они принимают вместе.

С уверенностью утверждать, что это происходит, нельзя, но такие действия интернет-сервисов логичны.

Объяснение четвертое: сервис просто угадывает

Я довольно часто вижу рекламу, которая никак не вписывается в мои интересы: какие-то дубовые веники для бани, тесты на беременность, туры на Алтай, — чего только не предлагают. Вспомните, вы наверняка такое тоже видели.

Но так как поисковиком пользуется много людей, то посредством таких «случайных» попыток можно ненароком и угадать, что как раз накануне вы с другом говорили про веники, причем дубовые. А потом именно вы напишите в интернете, что телефон за вами следит. А все остальные, кто увидел ту же рекламу, но веников не обсуждал, — не напишут.

Подобные совпадения совсем не так удивительны, как может показаться. Приведу пример. Пусть в четвертьфинал чемпионата по футболу вышло восемь команд. Всего будет сыграно 4 + 2 + 1 = 7 матчей. У каждого матча может быть два исхода — побеждает либо первая команда, либо вторая (ничья невозможна). Итого всех возможных вариантов развития событий будет два в седьмой степени — 128.

Пусть у нас есть дом на 128 квартир. Если мы в почтовые ящики раскидаем разные прогнозы по исходу всех матчей, то выйдет так, что владелец одной из квартир получит от нас на 100% верный прогноз. Он подумает, что мы отлично разбираемся в футболе, и, наверное, даже захочет купить у нас прогноз на следующий чемпионат. В действительности же у нас просто достаточно большая выборка.

Неправильный эксперимент

Один видеоблогер провел похожий, но все-таки другой эксперимент. Он вел трансляцию в YouTube вживую и специально начал говорить про Dog Toys. А потом продемонстрировал, что реклама от Google адаптировалась через несколько секунд.

Важное отличие данного эксперимента от темы этого поста: здесь изначально был включен микрофон, голосовая информация очевидным образом шла напрямую в один из сервисов Google — и кто бы мог подумать, Google ее распознал и учел. Единственное, что тут удивительно, — это скорость реакции сервиса.

Мы же с вами задаемся принципиально другим вопросом: включается ли микрофон втайне от нас и передается ли информация на сервер, когда смартфон лежит на столе, а мы просто сидим рядом и разговариваем.

К слову, обратите внимание: когда поисковые гиганты получают нашу голосовую информацию (одним из описанных выше легальных способов), ее могут послушать и живые люди. Это делается для улучшения распознавания голоса. А ведь вы могли продиктовать свои ФИО, адрес и историю болезни. Но тут уж все, как и с текстовыми поисковыми запросами: что спросил, тем и поделился.

Заключение

Подведем наконец итоги нашего эксперимента. Никто из моих коллег, с кем мы активно и долго (целую неделю) обсуждали карнизы в «обществе» наших смартфонов, так и не получил рекламу этих самых карнизов — зато мы получили море рекламы какой-то другой ерунды.

Для того чтобы эксперимент был репрезентативным, нам нужно больше экспериментаторов. Присоединяйтесь, пишите нам в соцсетях, что же такого экзотического вы «хотите» купить. Только замените пару букв в слове на похожие цифры, а то как раз рассекретите заветное слово.

А напоследок байка. Один мой друг жаловался коллегам, что с кухни на работе постоянно куда-то пропадают ложки. Они решили над ним пошутить и во все рабочие письма в конце стали добавлять невидимым белым шрифтом слова «ложки ложки ложки ложки». Переписка велась в Gmail. Разумеется, бедный друг видел рекламу исключительно ложек и начал что-то подозревать.

Не верьте слухам, участвуйте в эксперименте!